Το Nessus αδιαμφισβήτητα αποτελεί το πρωτοπόρο ανιχνευτή ασφαλείας σε παγκόσμιο επίπεδο. Διαθέτει μηχανισμό εντοπισμού και ανάλυση τρωτών σημείων της ασφάλειας των συστημάτων. Το Nessus μπορεί να χρησιμοποιηθεί από έναν απλό χρήστη που θέλει να ελέγξει αν το δίκτυό του είναι ασφαλές μέχρι και εντός μιας ολόκληρης επιχείρησης και των δικτύων της. Παρόλο που η έκδοση 3 διανέμεται μέσω εμπορικής άδειας χρήσης, η έκδοση 2 είναι ακόμα διαθέσιμη μέσω της άδειας χρήσης GPL.

Απο την έκδοση Nessus 2.2, εμφανίστικε το OpenVAS ως εναλλακτικός, ανοιχτού κώδικα, ανιχνευτής ασφαλείας. Αποτελείται απο τα, OpenVAS Server, OpenVAS Client και OpenVAS NVT. Ας δούμε μερικές λεπτομέρειες για τι κάνει το καθένα:

- OpenVAS Server – Αυτό είναι ένα scanner που τρέχει πολλές δοκιμές ευπάθειας του δικτύου ενάντια σε πολλούς υπολογιστές-στόχους. Χρησιμοποιεί ένα πρωτόκολλο επικοινωνίας για να έχουν τα εργαλεία (OpenVAS Client) που έχουν συνδεθεί με αυτό, τη δυνατότητα να ρυθμιστούν και να εκτελέσουν μια σάρωση ενώ τέλος, να λάβει τα αποτελέσματα σε μορφή εκθέσεων. Δοκιμές υλοποιούνται με τη μορφή plugins που πρέπει να ενημερωθούν για να είναι δυνατή η δοκιμή των πιο πρόσφατων θεμάτων ασφαλείας. Ο server αποτελείται από 4 τμήματα: openvas-libraries, openvas-libnasl, openvas-server και openvas-plugins.

- OpenVAS Client – Αυτό είναι ένα τερματικό και μια GUI εφαρμογή που χρησημοποιεί τον OpenVAS Server. Υλοποιεί το Nessus Transfer Protocol (NTP) και επιτρέπει τη διαχείριση της ευπάθειας του δικτύου. OpenVAS Client είναι διάδοχος του NessusClient 1.x.

- OpenVAS NVT Feed – Αυτό είναι ένα δημόσιο feed του Ελέγχου Ευπάθειας Δικτύων (NVTS). Περιέχει μόνο υπογεγραμμένα αρχεία και έχει ρυθμιστεί ως προεπιλογή για OpenVAS Server.

Το OpenVAS διατίθεται για Linux και Windows. Για Windows υπάρχει μόνο το OpenVAS Client, οπότε πρέπει να εγκαταστήσετε τον OV-Client σε Linux Server. Οι εξαρτήσεις το OpenVAS είναι οι παρακάτω :

1. openvas-libraries

2. openvas-libnasl

3. openvas-server

4. openvas-plugins

Προειδοποίηση! Παρακαλώ βεβαιωθείτε ότι έχετε το δικαίωμα να σαρώσετε τους διακομιστές που θέλετε να ελέγξετε την ευπάθεια τους! Ορισμένοι έχουν σφάλματα λογισμικού, τα οποία θα μπορούσαν να προκαλέσουν κατάρρευση του διακομιστή. Εξετάστε το ενδεχόμενο να πάρετε έγγραφη άδεια πριν από τη σάρωση. Τα πάντα καταγράφονται και μπορεί να βρείτε το μπελά σας. Προτιμήστε να σαρώσετε τους δικούς σας υπολογιστές και ιστοσελίδες σας.

Μετά από την παραπάνω προειδοποίηση ας δούμε πως μπορούμε να χρησιμοποιήσουμε το OpenVAS σε Ubuntu 10.04 Linux.

- Ανοίγουμε το Synaptic και αναζητούμε το » openvas «

- Επιλέγουμε και κάνουμε εγκατάσταση τα openvas-client και openvas-server

- Αφού γίνουν οι εγκαταστάσεις ανοίγουμε τερματικό και φτιάχνουμε πιστοποιητικό SSL για τον OpenVAS Server δίνοντας :

sudo openvas-mkcert

- Ακολουθώντας τις οδηγίες θα δημιουργηθεί ένα κρυπτογραφημένο πιστοποιητικό για την σύνδεση με τον Server

- Δημιουργούμε τον χρήστη που θα συνδέεται (εμείς) στον Server δίνοντας :

sudo openvas-adduser

- Ακολουθώντας τις οδηγίες θα δημιουργηθεί o λογαριασμός με τον οποίο θα συνδεόμαστε με τον Server

- Αναβαθμίζουμε στην τελευταία έκδοση των plugins δίνοντας:

sudo openvas-nvt-sync

- Η παραπάνω διαδικασία μπορεί να πάρει αρκετή ώρα μέχρι να κατέβουν όλα τα plugins

- Αφού ολοκληρωθεί τρέχουμε τον server:

sudo openvasd -D

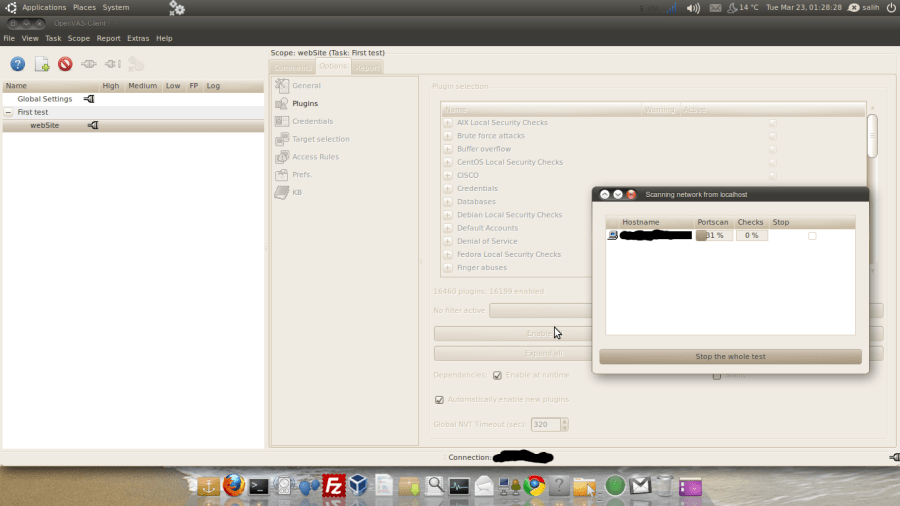

- Αφού ολοκληρωθεί η ενεργοποίηση του server με το φόρτωμα των plugins ανοίγουμε τον OpenVAS Client

- Πατάμε File-> Connect

- Στα πεδία Username και Password, συμπληρώνουμε τα στοιχεία που βάλαμε κατά την διάρκεια της δημιουργίας χρήστη

- Πατάμε OK και μετά πάλι ΟΚ

- Μας ρωτάει αν συμφωνούμε με το πιστοποιητικό οπού πατάμε YES

- Αφού συνδεθούμε με τον Server, μένει να ξεκινήσουμε τις δοκιμές μας

- Πατάμε το εικονίδιο με το ερωτηματικό (Scan Assistant) για να ξεκινήσει ο wizard

- Στην 3η καρτέλα βάζουμε την διεύθυνση των διακομιστών που θα σαρώσουμε

- Done.

Αυτά τα ολίγα… Ελπίζω να μην απογοητευτείτε με την ευπάθεια των συστημάτων που χρησιμοποιούμε καθημερινά…

Πηγές: zdnet , hackertarget