Στο σημερινό άρθρο θα ασχοληθούμε πρακτικά πλέον με το AWS ξεκινώντας με την διαχείριση των λογαριασμών και των δικαιωμάτων πρόσβασης (Identity and Access Management).

Θα δουμε λιγο αυτο το service πρωτο, για να τελειώνουμε με αυτό το άχαρο κομμάτι. Καταρχάς προφέρεται: Άι Εμ. Σαν να λέμε δηλαδή: “I am”.

Είναι Global service (όπως είχαμε πει στο προηγούμενο μέρος της σειράς AWS intro), και όχι region scoped. Μας επιτρέπει να φτιάξουμε χρήστες και να του βάλουμε σε groups.

Το πρώτο μέρος της νέας σειράς είναι Amazon Web Services |0| Εισαγωγή στο cloud computing με AWS

Όλοι η σειρά άρθρων

Amazon Web Servicesείναι διαθέσιμη στον παρακάτω σύνδεσμο (tag : aws-intro)

Τι ρυθμίσεις μπορούμε να κάνουμε με το IAM;

Με το AWS φτιάξατε το account και είστε o root user. Μην το μοιράσετε με κανέναν άλλον – προφανώς.

Groups IAM

Τώρα από κει και πέρα αν δουλεύετε με άλλους ανθρώπους θα πρέπει να τους φτιάξετε users. Παράδειγμα αν είστε στην εταιρεία 6 άτομα, ο Τακης, ο Μπάμπης και ο Γιώργος είναι developers, οπότε φτιάχνετε ένα group “Developers” και τους βάζετε μέσα. Ο Δημήτρης και η Μαρία είναι Admins, οπότε φτιάχνετε ένα group “Operators” και τους βάζετε εκεί μέσα. Το 6ο άτομο είναι η Άννα, η οποία είναι project manager και δεν ανήκει σε κάποιο από τα παραπάνω groups, οπότε φτιάχνετε τον user της και δεν την προσθέτετε σε κάποιο group. Ειναι δηλαδή user χωρίς να ανήκει σε κάποιο group.

Τα groups ΔΕΝ μπορούν να έχουν μέσα τους άλλα υπο-groups. Δεν μπορείς να φτιάξεις ένα κεντρικό group developers και να τους χωρίσεις (μέσα σε αυτό) σε senior και junior. Ωστόσο όμως οι users μπορούν να ανήκουν σε περισσότερα από ένα groups, συνεπώς μπορούμε να πούμε ότι ο Δημήτρης και ο Γιώργος είναι παράλληλα και Auditors, οπότε φτιάχνουμε ένα group και τους βάζουμε και εκεί. Έτσι αυτοί ανοίκουν σε 2 groups ο καθένας τους.

Permissions IAM

Κάθε user ή group σχετίζεται με κάποιο policy, το οποίο είναι ένα JSON document το οποίο δηλώνει τι επιτρέπεται (allow) και μπορεί να κάνει κάποιος. Δηλαδή δεν μπορεί ο καθένας να κάνει τα πάντα.

Πας σε αυτό το policy και λες: Όσοι είναι στο group developers έχουν access στο τάδε service. Μετά φτιάχνεις άλλο policy και λες: Όσοι είναι στο group Operators έχουν access να πειράζουν τα EC2 instances και τον ELB.

Οπότε αυτό το JSON document είναι το definition των permissions που έχει ο καθένας. By default κανένας user ή group δεν έχει πρόσβαση σε τίποτα. Η πρόσβαση δίνεται μέσω αυτού του document. Φυσικά αυτό το document μπορεί να είναι και per group και per user.

Δημιουργία χρήστη – λογαριασμού στο AWS

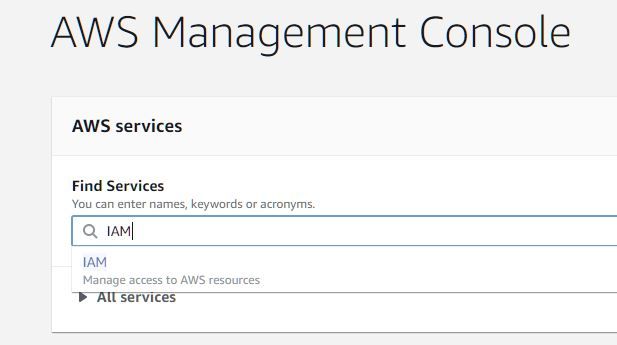

Πάμε να φτιάξουμε έναν χρήστη για εμάς τους ίδιους καθώς δεν είναι καλό να χρησιμοποιείται τον root χρήστη. Ενώ είστε στην AWS console, ψάξτε για “IAM”

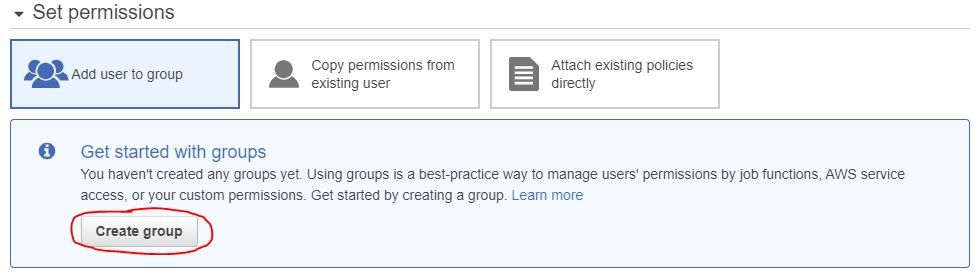

Επιλέγω το “IAM” και φορτώνει το service. Οταν φορτώσει, στα αριστερά, κάνω κλικ στο “Users”:

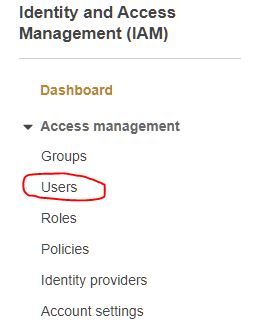

και στην συνέχεια επιλέγω το κουμπάκι “Add User”:

Εκεί γράφω το username μου “drpaneas” και μετά επιλέγω ότι θέλω να δώσω στον εαυτό μου σε πρώτη φάση πρόσβαση στην AWS console, οπότε επιλέγω το checkbox. Μετά θέλω να δώσω το δικό μου password οπότε επιλέγω “custom password”. Μετά ξε-επιλέγω το επόμενο checkbox γιατί δεν θέλω να με ζητήσει να αλλάξω ξανά το password την πρώτη φορά που θα συνδεθώ με αυτόν τον user.

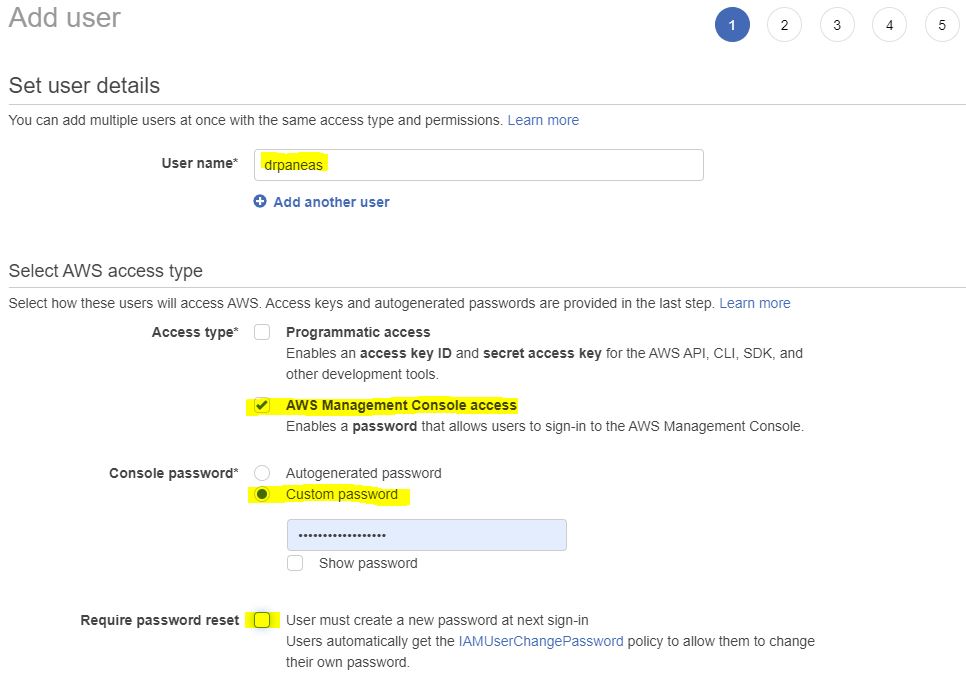

Συνεχίζω πατώντας “Next”. Στην επόμενη σελίδα μας ρωτάει τι permissions θελουμε να δώσουμε στον drpaneas. Μπορούμε είτε να τον προσθέσουμε σε κάποιο group είτε να του δώσουμε απευθείας permissions μέσα από κάποιο policy document. Θα ακολουθήσω τα best practices και θα φτιάξω group, οπότε θα πατήσω στο “Create group”.

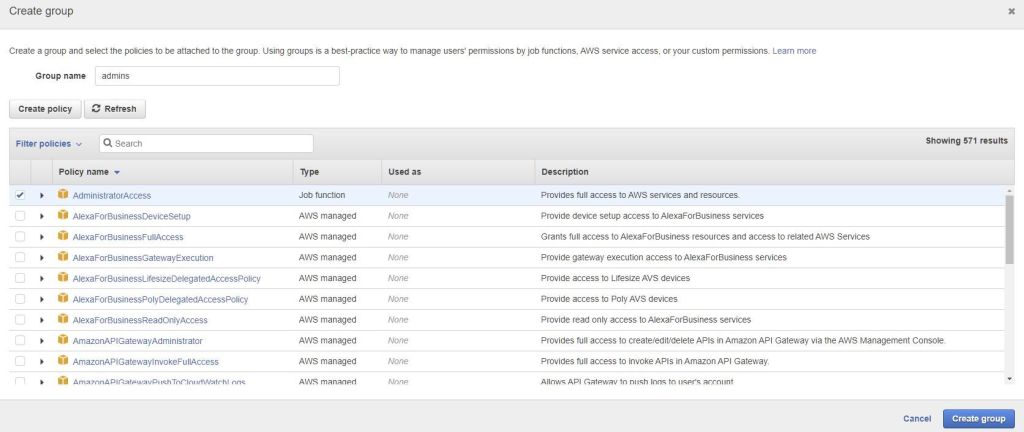

Θέλω να φτιάξω ένα group και να το ονομάσω “admins”, όπου όπως λέει και το όνομά του, μέσα θα βάλω μόνο τους users που θέλω να είναι administrators του AWS account. Σε δεύτερο βήμα, επιλέγω τι policy θα δώσω στους χρήστες αυτού του group. Επιλέγω το “AdministratorAccess” policy το οποίο θα δώσει full admin access. Τέλος πατάω “Create Group”.

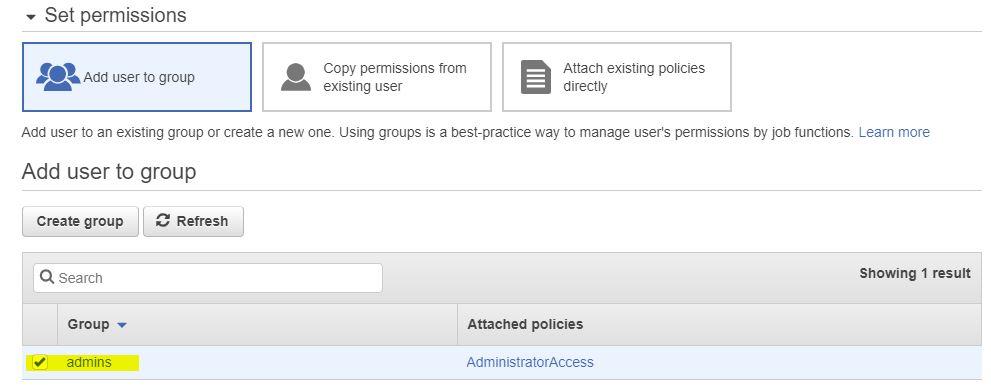

Θα με πετάξει στην προηγούμενη σελίδα, όπου εκεί θα επιλέξω το group που μόλις έφτιαξα:

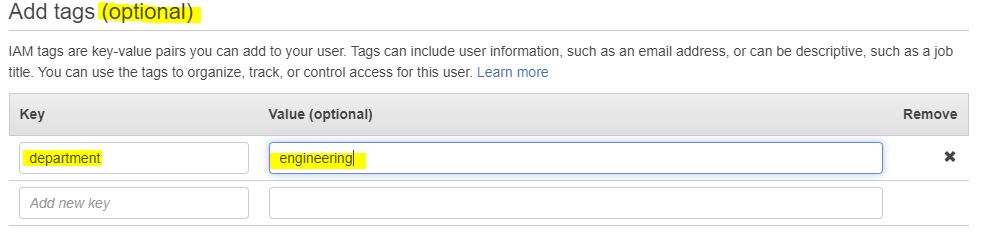

Στην συνέχεια, πάμε “Next”. Στο επόμενο βήμα, μας ρωτάει αν θέλουμε να ταγκάρουμε τον user μας. Τα tags είναι ένας ακόμα τρόπος να κατηγοριοποίησεις τους χρήστες. Είναι καθαρά cosmetic, για εσάς και τα μάτια σας και πως σας βολεύει να δουλεύετε. Προφανώς είναι optional δεν χρειάζεται να βάλετε κάτι, αλλά για παράδειγμα θα βάλω ένα να δείτε απλά τη χρήση του:

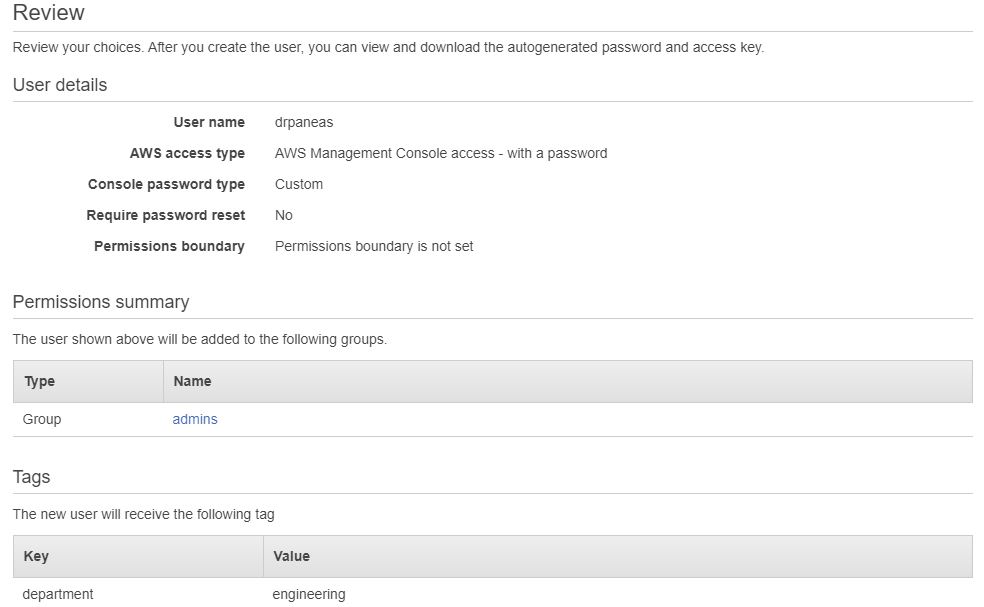

Στο επόμενο βήμα μας δείχνει μία συνολική εικόνα για το τι κάναμε μέχρι τώρα, σας overview.

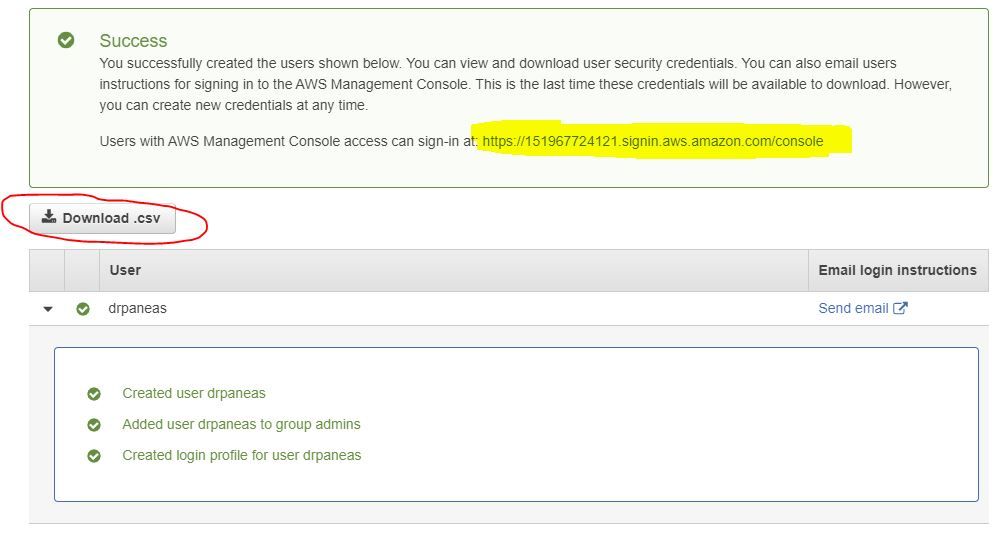

Όλα φαίνονται κομπλέ, οπότε πατάω το κουμπί “Create User” στο κάτω μέρος και μπαμ! Μόλις φτιάξαμε τον πρώτο μας admin user με username drpaneas :D

Προσέξτε ότι μας δίνει ένα link το οποίο μπορούμε να το χρησιμοποιήσουμε για sign-in. Θα σας δείξω στη συνέχεια πως μπορούμε να το αλλάξουμε. Επίσης μπορούμε να κατεβάσουμε το CSV το οποίο περιέχει λεπτομέρειες σχετικά με το πως θα κανουμε login. Δεν κάνουμε τίποτα από τα δύο για την ώρα, απλά ήθελα να σας τα δέιξω. Πατάμε “Close” button και κλείνουμε την όλη διαδικασία μιας και ολοκληρώθηκε.

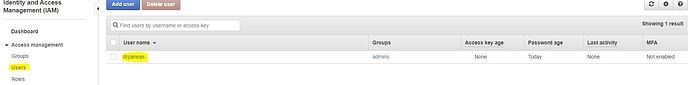

Βλέπουμε λοιπόν πλέον ότι όταν κάνουμε κλικ στο “Users” από το Dashboard στα αριστερά, τότε μας εμφανίζει τον “drpaneas”, ο οποίος μέρος του group “admins”

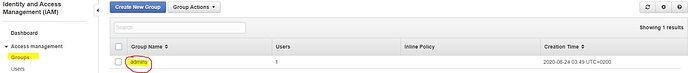

Αν κάνουμε κλικ στο “Groups” από το Dashboard στα αριστερά, τότε δούμε ότι έχουμε φτιάξει και ένα group “admins”. Κάντε κλικ πάνω στο όνομα “admins”.

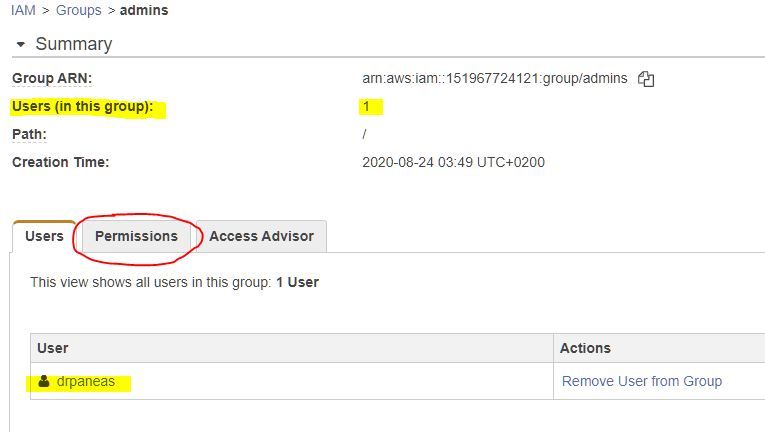

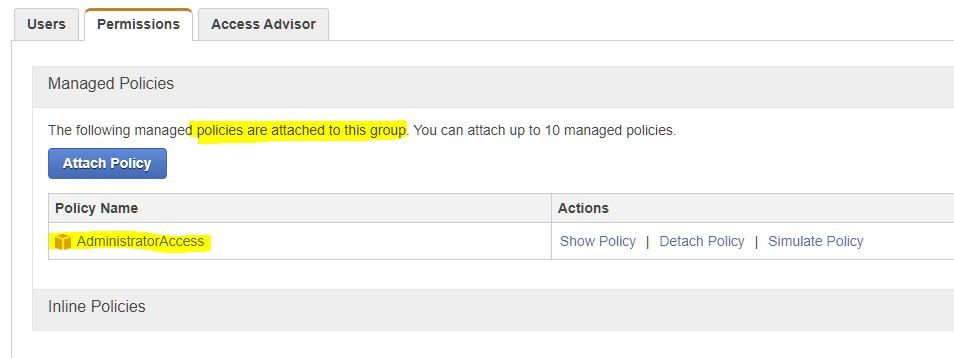

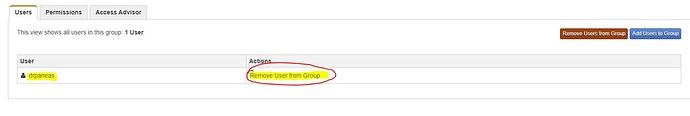

Εκεί βλέπουμε ότι το group εχει μόνο έναν user και αυτός λέγεται “drpaneas”. Στην συνέχεια κάντε κλικ στο “Permissions” tab.

Εκεί βλέπουμε ότι η “AdministratorAccess” policy έχει γίνει attach στο group και κάθε user του group την κάνει αυτόματα inherit.

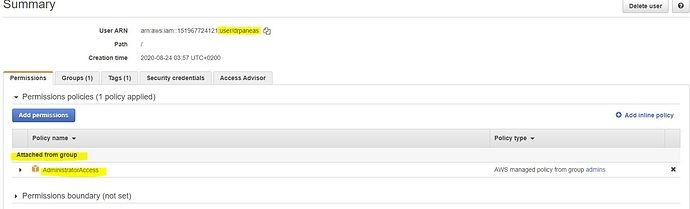

Αντίστοιχα, αν κάνω κλικ στον user “drpaneas” και πάω στο δικό του permissions tab, θα δω όντως ότι έχει το AdministratorAccess policy και θα δω συγκεκριμένα ότι την παίρνει μέσω του group.

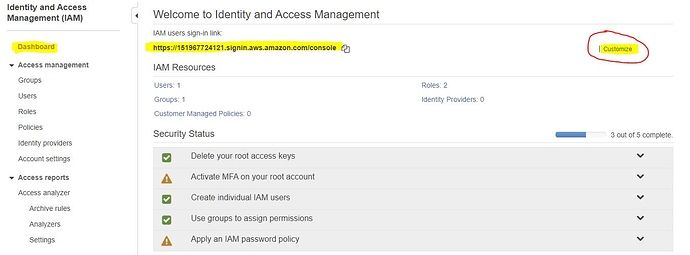

Οπότε πάμε να κάνουμε login σαν drpaneas. Για να το κάνουμε αυτό θέλουμε το λινκ που μας είχε βγάλει όταν ολοκληρώσαμε το user creation. Σας είχα πει ότι δεν χρειάζεστε να το θυμάστε γιατί μπορούμε να το βρούμε και αργότερα αν θέλουμε. Πάμε λοιπόν αριστερά κάνοντας κλικ στο Dashboard.

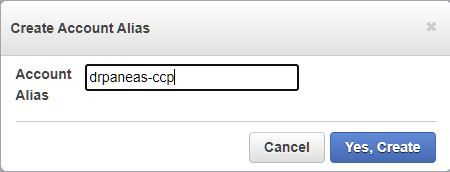

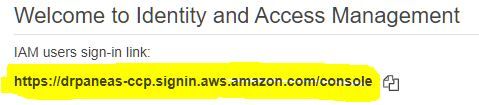

Εδώ βρίσκεται το link. Μπορούμε να το κάνουμε customize πατώντας το Customize link και δίνουμε ότι όνομα θέλουμε. Εγώ θα δώσω “drpaneas-ccp”

Πατάμε το “Yes, create” button και βλέπουμε ότι πλέον το link στο dashboard άλλαξε αυτό που θέλουμε.

Είσοδος στο AWS με νέο λογαριασμό του χρήστη

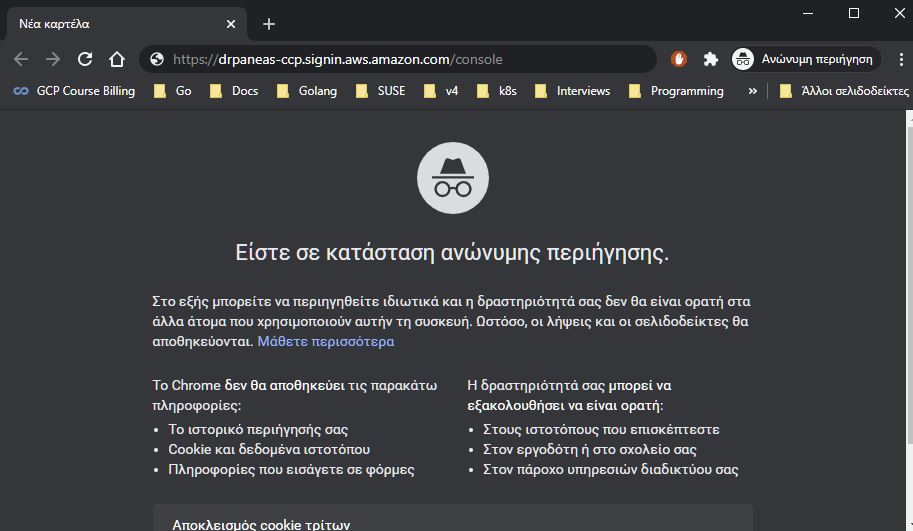

Για να δοκιμάσουμε το login, ανοίγω στον Chrome ένα “Νέο Παράθυρο Ανώνυμης Περιήγησης” έτσι ώστε να μη χρειαστεί να κάνω login από το άλλο και δοκιμάζω το λινκ.

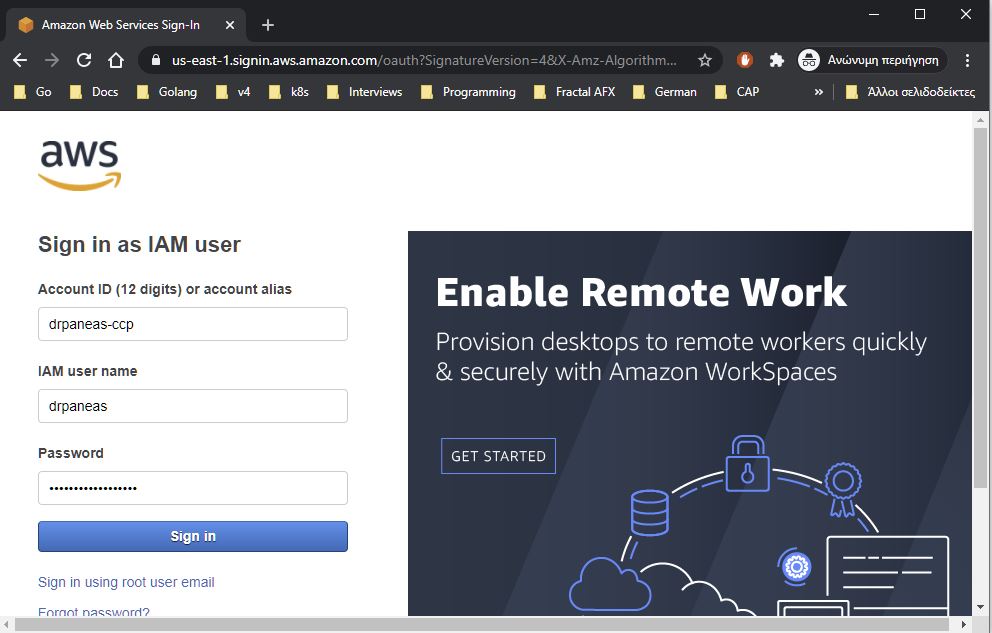

Βάζω λοιπόν το link και εκεί βλέπω ότι μου έχει ήδη pre-filled το “drpaneas-cpp”. Συμπληρώνω και τα υπόλοιπα στοιχεία και κάνω login.

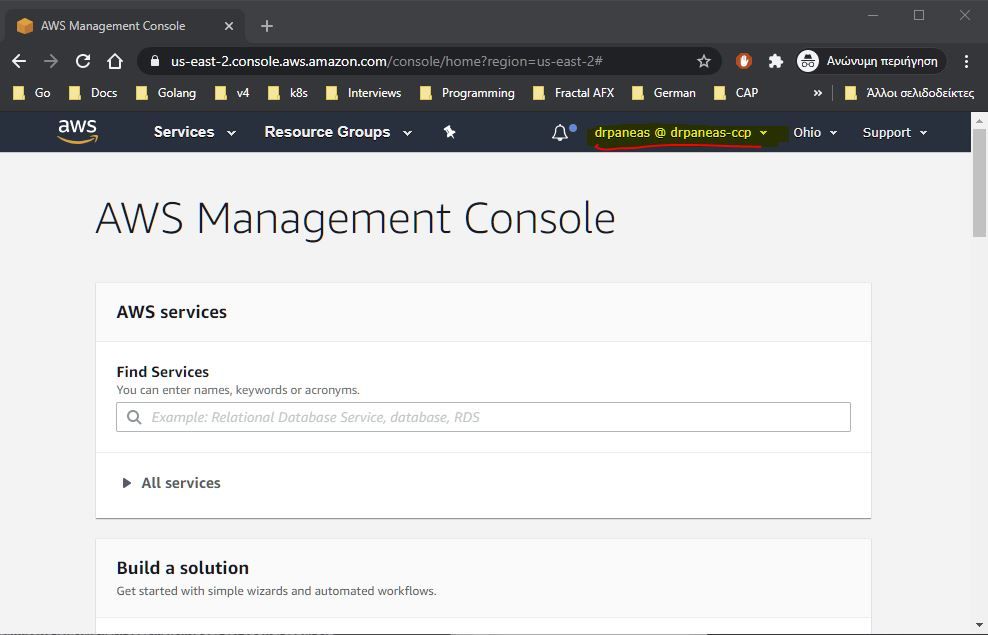

Οντως λοιπόν, με συνδέει στο AWS Console ως drpaneas και έχει το σύμβολο @

Κάθε φορά που βλέπετε το παπάκι να ξέρετε ότι είστε συνδεδεμένοι σαν IAM user και όχι σαν root.:

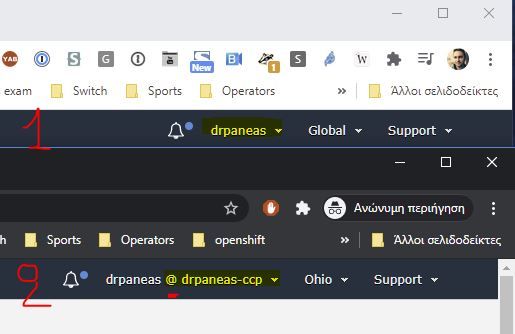

Δείτε την διαφορά αυτή που σας λέω. Στο πάνω browser είμαι συνδεδεμένος σαν root (drpaneas) και στο άλλο σαν IAM drpaeas (με το @ ).

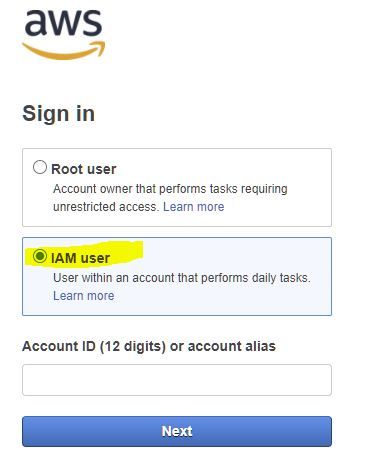

TIP: Στην περίπτωση που δεν θυμάστε το link, μπορείτε να δοκιμάσετε να κάνετε login σαν root. Εκεί θα σας ρωτήσει πως θέλετε να συνδεθείτε. Επιλέξετε το IAM user και δώστε το “drpaneas-cpp”. Κατόπιν θα σας κάνει redirect στο link που δεν θυμόσαστε ;)

Κατανόηση αυτών που μόλις φτιάξαμε

Για να δείξω καλύτερα τι σημασία των permissions θα κάνουμε το εξής. Στα αριστερά θα έχω τον browser logged in σαν root drpaneas και στα δεξιά θα έχω έναν άλλο browser logged in σαν IAM user drpaneas. Θα πειράζω πράγματα από αριστερά, και θα κάνω refresh στα δεξιά να δω το effect τους. Πάμε:

Λοιπόν σε πρώτη φαση είπαμε ότι δώσαμε AdministratorAccess στον IAM drpaneas, σωστά; Πάμε να δοκιμάσουμε να φτιάξουμε ένα group με το όνομα “developers”.

- IAM > Groups > Create New Group

- Set Group Name: developers

- Next Step

- Next Step (δεν δίνω κάποιο policy)

- Create Group

Όντως λοιπόν φτιάχτηκε! Πάμε τώρα να δούμε κάτι άλλο. Στο αριστερό browser που είμαι σαν root, κάνω:

- IAM > Groups

- Click στο group “admins”

- Πάνε στο “drpaneas” user και πάτα το “Remove this user from the group”

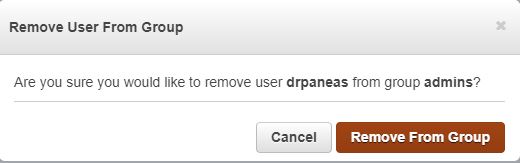

Θα ανοίξει pop-up:

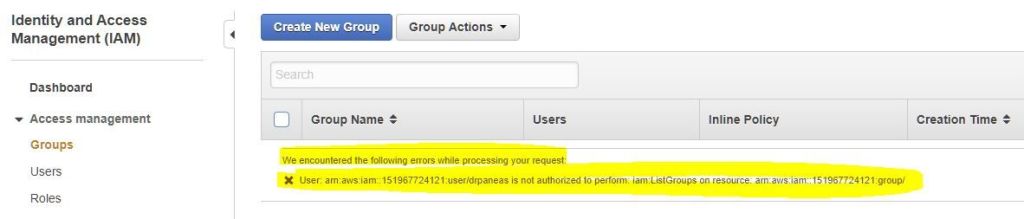

Ωραία, μόλις βγάλαμε τον IAM drpaneas από το admins group. Δοκιμάστε να κάνετε refresh στο δεξί browser, ο οποίο βρίσκεται στο “IAM > Groups”.

Μπούμ! Φάγαμε πόρτα! Ο IAM drpaneas δεν μπορεί να κάνει list τα groups γιατί δεν είναι admin. Αν δω τον χρήστη με το root account μου, θα δω να μου λέει πλέον ο IAM drpaneas δεν έχει κανένα permission policy.

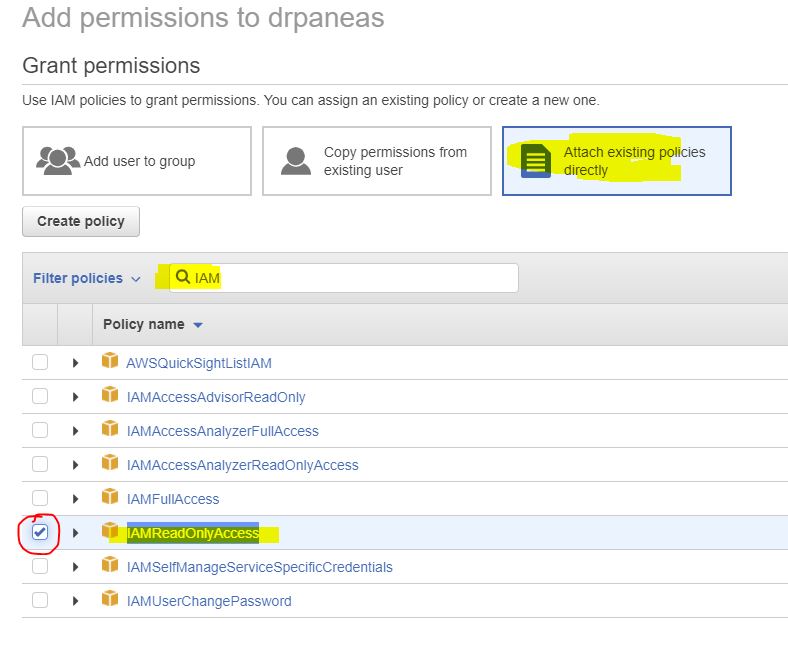

Θα πατήσω λοιπόν το κουμπάκι να τον δώσω κάποια policy. Αντί να τον προσθέσω στο admins group θα του δώσω directly ενα policy.

- Add Permissions

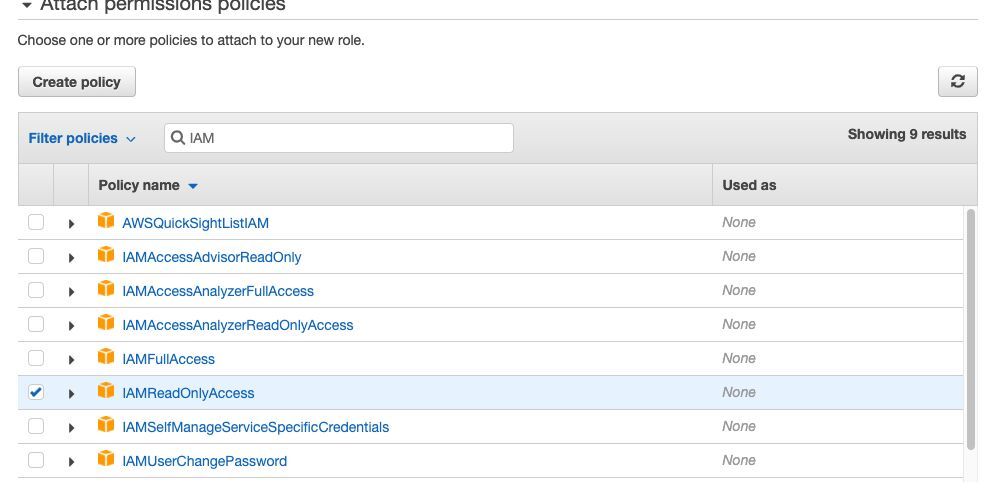

- Attach Existing Policy directly

- Πάτα “IAM” στο filter search πεδίο

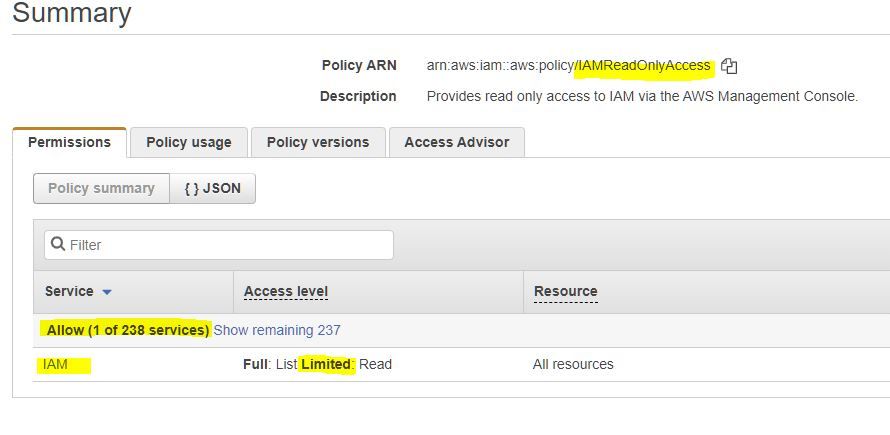

- Επέλεξε το “IAMReadOnlyAccess”

Αυτό θα πρέπει να διορθώσει το πρόβλημά μας. Οπότε πατάω επόμενο, επόμενο, επόμενο και βλέπω ότι πλέον ο IAM drpaneas έχει attached αυτό το policy.

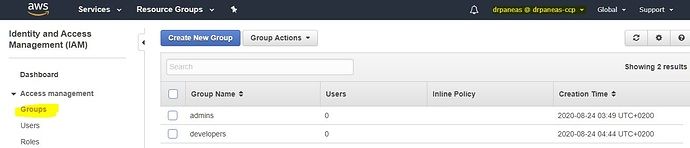

Πάμε στο δεξί browser και κάνουμε refresh:

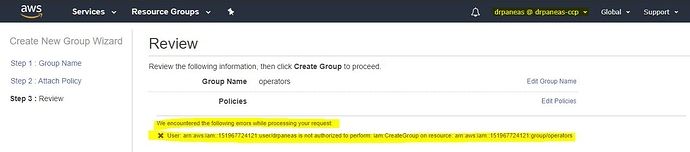

Το φτιάξαμε! Δεν υπάρχει error πλέον. Πάμε τώρα να δοκιμάσουμε να φτιάξουμε ακόμα ένα group, που λέγεται Operators. Ας δοκιμάσουμε να το φτιάξουμε με τον IAM drpaneas user. Από το δεξί browser λοιπόν, κάνουμε:

- IAM > Groups > Create New Group

- Set Group Name: “operators”

- Next Step

- Next Step (δεν δίνω καποιο policy)

- Create Group

Βλέπουμε λοιπόν ότι δεν μπορουμε να φτιαξουμε group, γιατί δεν έχουμε full admin permissions, αλλά μόνο την δυνατότητα να κάνουμε listing. Για να μην καθόμαστε να βάζουμε ένα-ένα τα σωστά permissions, θα βάλω τον IAM user πίσω στο admins groups για να τελειώνουμε. Πιστεύω το πιάσατε το νόημα.

Από το αριστερό root browser:

- IAM > Groups

- Κλικ στο “admins”

- Κλικ στο κουμπί “Add users to Group”

- Επέλεξε τον χρήστη “drpaneas”

- Πάτα “Add User”

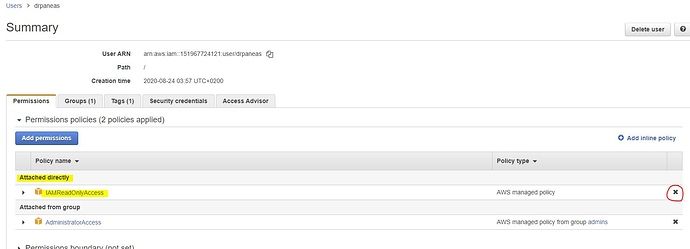

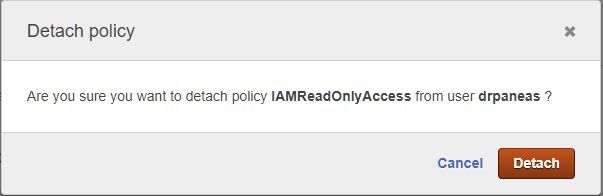

Αυτό ήταν. Για να είμαστε λίγο πιο σωστοί, θέλω να πάμε να να αφαιρέσουμε αυτό το direct listing policy. Οπότε πάμε στον user drpaneas, στο tab permissions και κάνουμε detach το συγκεκριμένο.

Θα εμφανιστεί ένα pop-up:

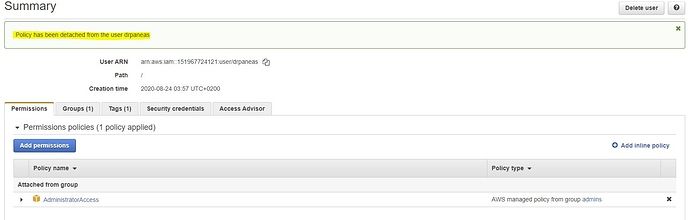

Και πλέον ο IAM drpaneas είναι όπως ήταν και πριν, μέλος του admins group που κάνει inherit το AdministratorAccess policy μέσω του group ;)

Policies στο IAM

Για περισσότερο ψάξιμο, πάτε στα Policies από το Dashboard στα αριστερά και αφιερώστε μερικά λεπτά, να πάρετε μία ιδέα τι είδους policies μπορείτε να χρησιμοποιήσετε.

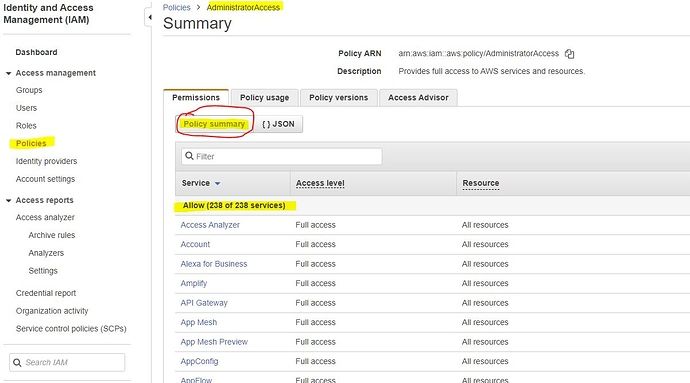

Βλέπουμε ότι το type τους είναι είτε AWS managed είτε Job function είτε μπορείτε να φτιάξετε μία δική σας policy από το μυαλό σας. Σε πρώτη φάση ας δούμε τι κάνει αυτή η AdministratorAccess policy:

IAM > Policies > AdministratorAccess > Policy Summary

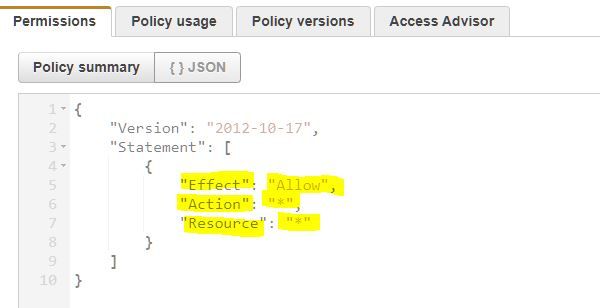

Βλέπουμε πως δίνει access σε όλα τα 238 services του AWS!!! Αν κάνουμε κλικ στο JSON tab θα δούμε το ίδιο το policy document που σας έλεγα:

Είναι ένα απλό statement, το οποίο λέει ότι σας κάνει allow να κάνετε τα πάντα (το actions: *) στα πάντα (το Resource: *).

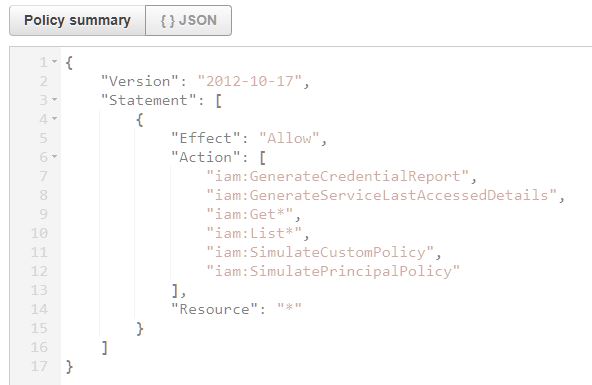

Πάμε να δούμε το άλλο που του είχαμε βάλει, το IAMReadOnlyAccess:

κάνουμε κλικ στο tab {}JSON

Εδώ βλέπουμε ότι επιτρέπει μόνο ένα service, το IAM. Και συγκεκριμένα δεν σου επιτρέπει να κάνεις ότι θες, αλλά συγκεκριμένα actions. Το JSON είναι αρκετά πιο συγκεκριμένο τώρα. Τα σημαντικά είναι το “iam:List*” και το “iam:Get*”. Σου δίνει και κάποια άλλα οπως βλέπετε, που δεν ξερω τι κανουν ακριβώς.

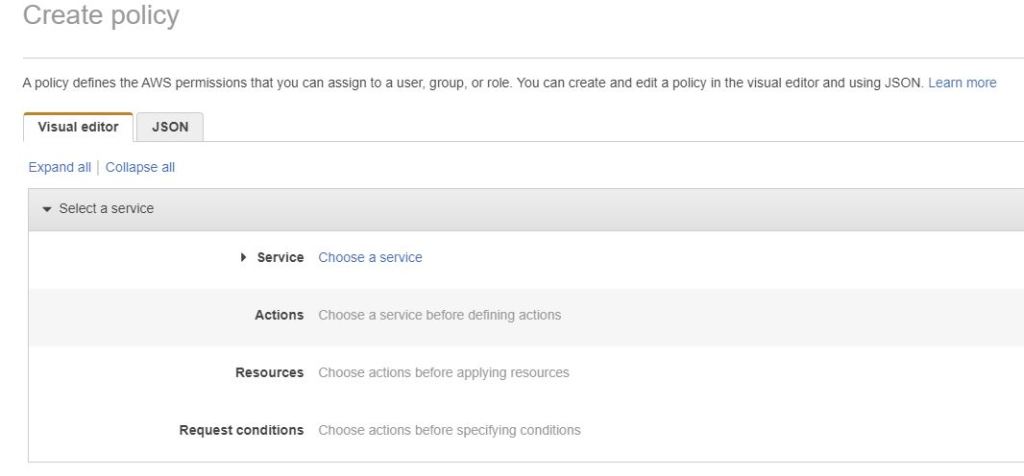

Τέλος μπορείτε να φτιάξετε μία δική σας policy, κάνοντας κλικ στο Create Policy. Εκεί ο visual editor σας επιτρέπει να κάνετε κλικ σε ότι θέλετε από Effect, σε ότι θέλετε από Actions και σε ότι θέλετε από Resources, ενώ ταυτόχρονα από πίσω γράφει δυναμικά το JSON για εσάς.

Δεν πρόκειται να φτιάξω κάτι, αλλά ήθελα να σας δείξω πόσο εύκολο είναι να το κάνετε, αν θέλετε να το κάνετε. Συνήθως χρησιμοποιείται για να φτιάχνετε API calls, δηλαδή αν θέλετε να δώσετε developer access και θέλετε να περιορίσετε πράγματα που μπορεί να κάνει κάποιος, και να τα κάνετε customize ακριβώς όπως θέλετε, τότε συνήθως όλοι φτιάχνουν ένα δικό τους custom policy.

Ρόλοι ( IAM Roles )

Το τελευταίο κομμάτι του IAM είναι οι Ρόλοι.

Αυτό είναι στην ουσία permissions όχι για άνθρωπο αλλά για μηχάνημα. Όταν λέω “μηχάνημα” εννοώ κάποιο AWS service, δηλαδή κάποιο από τα S3, EC2, κλπ.

Όταν θέλετε να αυτοματοποιήσετε πράγματα, τότε πρέπει το ένα service να μπορεί να μιλάει με το άλλο και να αλλάζει καταστάσεις. Για αυτό το λόγο σκέφτηκαν να φτιάξουν AWS Roles έτσι ώστε να μπορούμε να δώσουμε permissions στα AWS Services, με σκοπό να δουλεύουν αυτόματα μόνα τους χωρίς να μας πρήζουν.

Θέλουμε να σηκώσουμε ένα virtual server, το οποίο είναι EC2 instance (θα μιλήσουμε για αυτό αργότερα). Για να μπορεί λοιπόν αυτό το instance να πειράξει πράγματα στο AWS, πρέπει να του δώσω ένα IAM role. Πάμε να το κάνουμε:

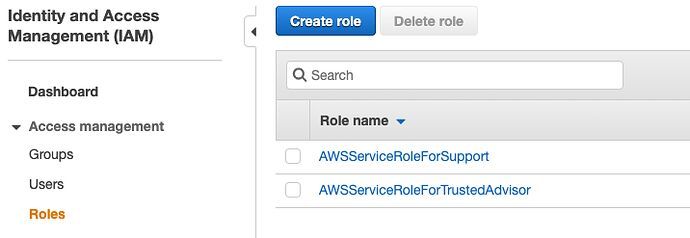

IAM > Roles > Create Role

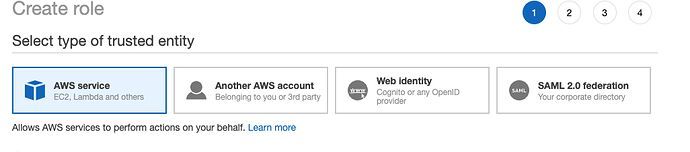

Μπορούμε να φτιάξουμε Role για 4 πράγματα, αλλά μην σας απασχολεί αυτό για την ώρα. Εμείς είπαμε: θα φτιάξουμε Roles για AWS Services. Οπότε επιλέγουμε AWS Service.

Αυτό το Service μπορεί να είναι οτιδήποτε. Απλά κάντε scroll down και θα δείτε τις επιλογές που έχετε. Σε πρώτη φάση είπαμε θέλουμε έναν ρόλο για EC2:

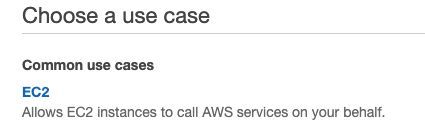

Στην συνέχεια επιλέγω το policy. Ας πούμε ότι θέλω IAMReadOnlyAccess, οπότε γράφω IAM στο filter για να το βρω πιο εύκολα:

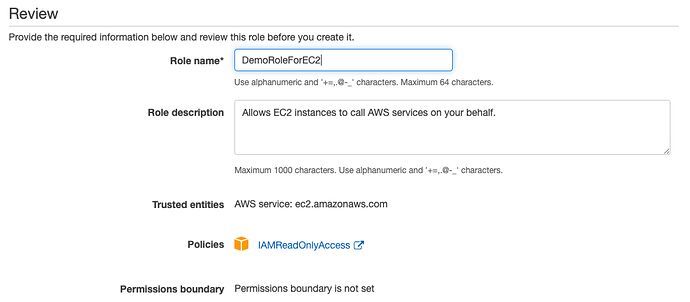

Στα tags δεν βάζω κάτι, οπότε πατάω επόμενο προσπερνώντας τα. Και στο τελευταίο screen όπου μου δείχνει το τελικό review, γράφω το όνομα του ρόλου DemoRoleForEC2.

Για να φτιαχτεί, πατάμε “Create Role”.

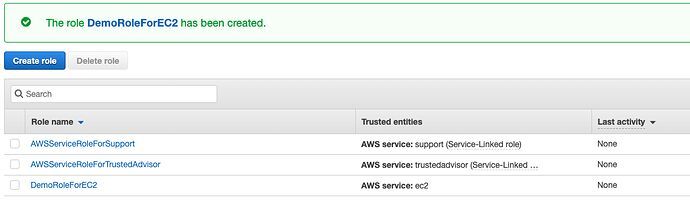

Αυτό ήταν, μόλις φτιάξαμε ένα Role για το EC2 Service. Δεν θα το χρησιμοποιήσουμε ακόμα, θα δείτε στη συνέχεια.

Γενικά να ξέρετε: Roles είναι permissions για AWS Services. Τα χρησιμοποιούμε για αυτοματισμούς.

Πώς να προστατεύσετε το IAM Account σας

Αν καποιος καταφερει και αποκτήσει πρόσβαση στον AWS λογαριασμό σας, τότε τα πράγματα θα είναι πολύ άσχημα για το πορτοφόλι σας. Για αυτό το λόγο θα πρέπει να προστατεύσετε το account σας όσο το δυνατόν περισσότερο γίνεται.

Password Policy

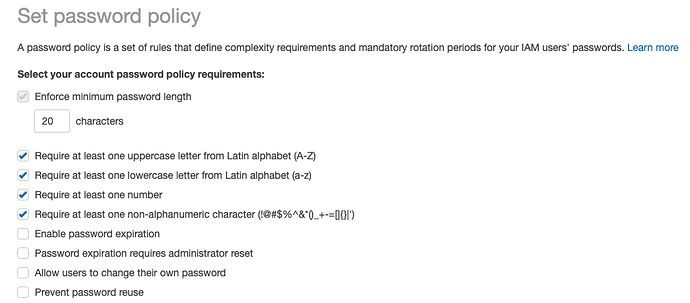

Το Amazon σας προφέρει την δυνατότητα να παραμετροποιήσετε το password policy και να το κάνετε όσο ισχυρό θέλετε. Μπορείτε να εφαρμόσετε κάποιους κανόνες σε όλα τα accounts, δηλαδή:

- Strong Password, το οποίο σημαίνει να επιλέξετε minimum length, κεφαλαία και μικρά, νούμερα, άλλα σύμβολα

- Να μπορούν οι άλλοι χρήστες να αλλάζουν τον κωδικό τους

- Να τους υποχρεώνεται να αλλάζουν τον κωδικό τους μετά από κάποιο χρονικό διάστημα (διαφορετικά password expiration)

- Να μην μπορούν να βάλουν ξανά έναν κωδικό που είχαν χρησιμοποιήσει στο παρελθόν

MFA – Multi Factor Authentication

Αυτός είναι ο δεύτερος τρόπος που παρέχει το Amazon για να ασφαλίσουμε το account μας.

Στην ουσία είναι το 2FA, όπου ο κωδικός αποτελείται από το password + ένα PIN που γίνεται generate σε μία συσκευή που έχετε συνδέσει με τον λογαριασμό σας. Το τελικό password δηλαδή για να κάνετε login είναι ένας συνδυασμός των δύο. Έτσι ακόμα κι αν βρουν τον κωδικό σας, τότε δεν θα μπορέσουν να κάνουν και πολλά. Θα πρέπει να κλέψουν και το κινητό σας (στην περίπτωση που αυτή είναι η συνδεδεμένη συσκευή)

Υπάρχουν διάφοροι τύποι MFA:

- Virtual MFA device: ένα app στο κινητό

- Universal 2nd Factor Securoty Key (U2F): Ενα φλασάκι σαν το YubiKey.

- Hardware Key Fob MFA Device: πχ το Gemalto

Πάμε δημιουργούμε MFA

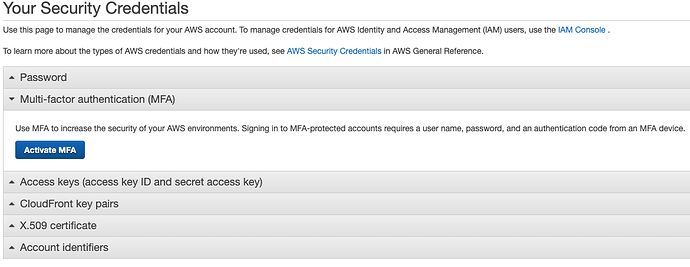

Πάμε λοιπόν στο IAM service σαν root user, και εδώ να θυμίσω ξανά ότι αυτό είναι global scope, το οποίο μπορούμε να το δούμε και πάνω στο μενού που γράφει Global:

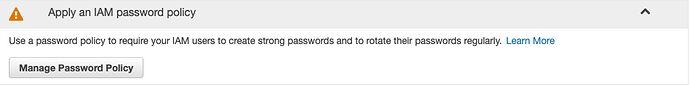

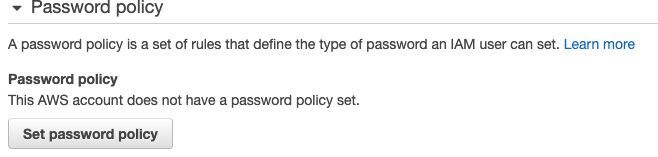

Και εκεί βλέπουμε ότι το Amazon μας δίνει ένα πρώτο feedback για την ασφάλεια του λογαριασμού μας. Μας ζητάει να φτιάξουμε ένα IAM Password Policy και ένα MFA. Πάμε να το κάνουμε λοιπόν:

Κάνουμε κλικ στο κουμπί Manage Password Policy:

Και επιλέγουμε Set Password Policy

Επιλέξτε τους κανόνες που θέλετε εσείς, πχ να οι δικοί μου:

Στην συνέχεια κάντε κλικ στο Save Changes

Και έτσι φτιάξαμε την Password Policy και ολοκληρώσαμε το ένα από τα δύο βήματα.

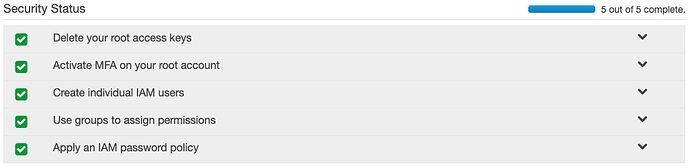

Για τους κανόνες του password policy συμβουλεύεστε το security τμήμα της εταιρείας σας. Αν είστε ιδιώτης όπως εγώ, κάντε ότι θέλετε εσείς (προφανώς). Πηγαίνοντας ξανά πίσω στο IAM Dashboard βλέπουμε ότι έχει γίνει πράσινο το Apply an IAM password policy πεδίο.

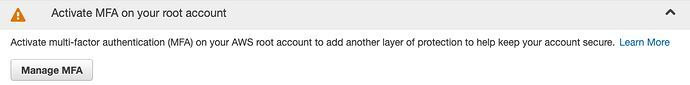

Ενεργοποίηση του MFA

Επιλέγουμε Manage MFA

Πάμε στο Multi-factor authentication (MFA) και επιλέγουμε Activate MFA

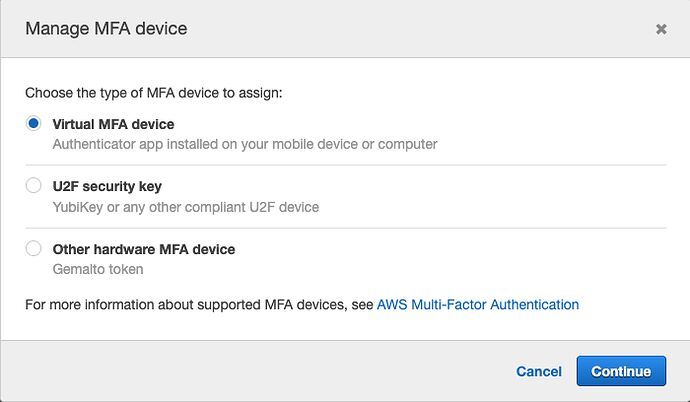

Τώρα έχουμε τις 3 επιλογές που σας έλεγα στην αρχή:

Εγώ θα χρησιμοποιήσω την πρώτη (Virtual MFA device) όπου θα χρησιμοποιήσω το κινητό μου και ένα app.

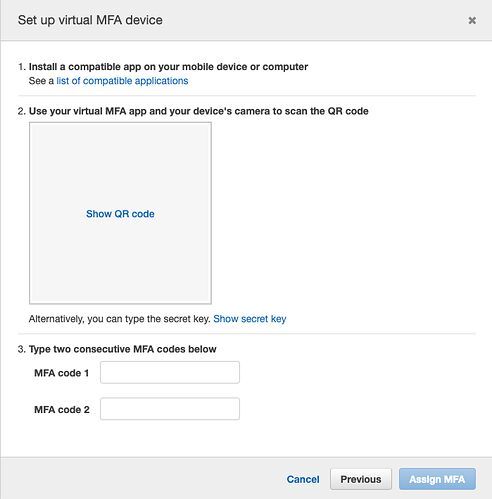

Κατεβάστε μία compatible εφαρμογή από τη λίστα που σας προτείνει και σκανάρετε το QR code. Μόλις το κάνατε θα σας δώσει ένα κωδικό και θα αρχίσει ένα χρονόμετρο. Βάλτε το κωδικό πριν τελειώσει ο χρόνος. Μόλις περάσει ο χρόνος, θα ανανεωθεί ο κωδικός και θα ξεκινήσει πάλι ένα χρονόμετρο. Βάλτε και τον δεύτερο κωδικό στο δεύτερο πεδίο. Αυτό ήταν.

Οπότε την επόμενη φορά που θα κάνετε login θα πρέπει να χρησιμοποιήσετε και το κινητό σας. Πάμε λίγο όμως πίσω στο Dashboard να δούμε ένα 5/5 πράσινο για να χαρούμε λίγο πρώτα:

Οκ, τώρα δοκιμάστε να κάνετε logout και ξανά login. Σε πρώτη φάση μου ζητάει τον κωδικό μου:

Και σε δεύτερη φάση ζητάει το MFA code. Δες στο κινητό σου, στην εφαρμογή και βάλε τον κωδικό

Αυτό ήταν. Πλέον συνδεθήκαμε χρησιμοποιώντας 2FA :D ή αλλιώς MFA όπως το λέει η Amazon.

Σημείωση: Προσωπικά χρησιμοποιώ το 1PasswordX το οποίο αν και δεν είναι στο compatible list φαίνεται να δουλεύει. Αυτός είναι ο προσωπικός μου password manager, για τον οποίο πληρώνω κάποια συνδρομή, αλλά με βολεύει αρκετά οπότε τα έχω όλα εκεί. Λειτουργεί και στο κινητό και στο browser, οπότε στη συγκεκριμένη περίπτωση δε χρειάζεται να ανοίξω το κινητό. Δεν σας προτρέπω να κάνετε κ εσείς το ίδιο όμως, καθώς μπορεί να έχετε πρόβλημα αφού δεν είναι compatible. Όσο για μένα, this is a risk I have to take