Η σειρά άρθρων που ξεκινάμε προορίζονται να είναι ένας απλός οδηγός για μια προληπτική κατευθυντήρια γραμμή με μερικά απλά πράγματα που μπορούν να κάνουν οι χρήστες του Ubuntu να βελτιώσουν την άμυνα του λειτουργικού τους από διάφορες επιθέσεις. Σήμερα θα δούμε τα προληπτικά μέτρα ασφάλειας από τις φυσικές επιθέσεις.

Τα Windows έχουν αποκτήσει κακή φήμη όταν πρόκειται για την προστασία δεδομένων της ιδιωτικής ζωής των χρηστών τους. Επιπλέον, η σταθερή ροή άρθρων που αφορούν το hacking των Windows αλλά και των macOS, μπορεί να δημιουργεί την αίσθηση ότι δεν υπάρχει ασφαλές λειτουργικό σύστημα. Αλλά είμαι εδώ για να σας πω ότι υπάρχει μια βιώσιμη εναλλακτική λύση που θα μπορούσε να προσφέρει ασφάλεια και εμπιστοσύνη όσον αφορά το λειτουργικό σύστημα του υπολογιστή.

Εισαγωγή

Σε προηγούμενο άρθρο είχαμε αναλύσει το θέμα της διασφάλισης της Ανωνυμίας και ιδιωτικότητας και είχαμε δει σε ποια σημεία διαφέρουν και που υπάρχει παρανόηση του θέματος. Το ίδιο φαίνεται να συμβαίνει και με το θέμα της ασφάλειας του λειτουργικού μας συστήματος, οπότε θα πρέπει να ξεκαθαρίσουμε τι είναι/δεν είναι Ασφάλεια στο λειτουργικό σύστημα. 1

Ασφάλεια ΔΕΝ είναι:

- Ασφάλεια ΔΕΝ είναι η εγκατάσταση ενός firewall,

- Ασφάλεια ΔΕΝ είναι ένα Product ή μια Service,

- Ασφάλεια ΔΕΝ είναι ένα Product, είναι μια Process,

- Έλεγχος ασφάλειας ΔΕΝ είναι η σάρωση και η απενεργοποίηση προγραμμάτων.

Ασφάλεια είναι:

- Ασφάλεια είναι ότι μπορείς να συνεχίσεις να εργάζεσαι παραγωγικά και ασφαλή χωρίς να συντίθεται παράβαση ασφάλειας,

- Ασφάλεια είναι μόνο τόσο καλή όσο το αδύναμο link,

- Ασφάλεια είναι η διαχείριση κινδύνου των πηγών (computers) και ανθρώπων,

- Ασφάλεια είναι ότι κάποιος μπορεί να προχωρήσει χωρίς την κτήση κάποιων υπολογιστών, δίσκων, ταινιών,

- Ασφάλεια είναι μια Process, Methodology, Policies and People,

- Ασφάλεια είναι 24 ώρες το 24ωρο, 7 μέρες την εβδομάδα, 365 μέρες τον χρόνο … αδιάσπαστα συνεχώς … μη τερματίζοντας,

- Ασφάλεια είναι ότι μπορεί να μάθει κάποιος όσο πιο γρήγορα γίνεται χωρίς να επηρεαστεί αρνητικά το δίκτυο, η παραγωγικότητα και το budget.

Υπάρχουν αρκετές αρχές ασφαλείας και μηχανισμοί που πρέπει να θεωρηθούν και να δηλωθούν και ένας αριθμός διαφορετικών εργαλείων και διαδικασιών διαθέσιμα να εξαλείψουν ή να ελαχιστοποιήσουν τα ανοίγματα ασφαλείας που αντιμετωπίζουν. Στο πρώτο μέρος θα δούμε την προστασία από επιθέσεις με φυσική παρουσία στον χώρο.

Για αυτό τον λόγο η ασφάλεια του λειτουργικού θα πρέπει να ξεκινήσει από την στιγμή που ξεκινάτε την εγκατάσταση.

Η σειρά άρθρων μέχρι σήμερα:

- Ο σημερινός οδηγός : Μέτρα ασφάλειας λειτουργικού συστήματος Ubuntu – Μέρος 1 (Physical Attack Defense)

- Μέτρα ασφάλειας λειτουργικού συστήματος Ubuntu – Μέρος 2 (Network Attack Defense)

- Μέτρα ασφάλειας λειτουργικού συστήματος Ubuntu – Μέρος 3 (Application – Sandboxing)

- Μέτρα ασφάλειας λειτουργικού συστήματος Ubuntu – Μέρος 4 (Auditing, Antivirus, Monitoring)

Βήμα 1: Κατεβάζουμε το Ubuntu ISO

Προκειμένου να προστατευτεί σωστά από τις φυσικές επιθέσεις, το Ubuntu πρέπει να εγκατασταθεί με κάποιες βασικές παραμέτρους ασφάλειας.

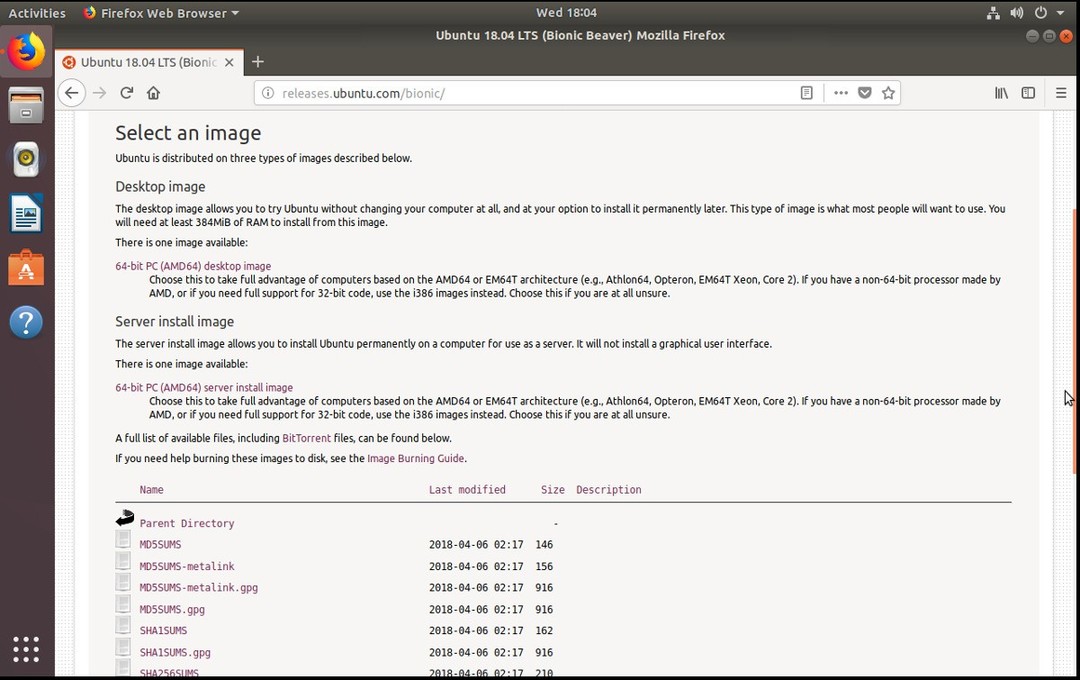

Πρώτα, κατεβάστε το πιο πρόσφατο ISO Ubuntu μαζί με τα αρχεία επαλήθευσης υπογραφών (SHA256SUMS, SHA256SUMS.gpg)

Σημείωση: μερικοί αμφισβητούν ότι εάν ο ιστότοπος από τον οποίο γίνονται λήψη τα αρχεία δεν είναι ασφαλής (πολλοί mirror servers δεν χρησιμοποιούν SSL), πώς μπορούν να εμπιστεύονται τις υπογραφές; Στην πραγματικότητα το gpg fingerprint ελέγχεται σε σχέση με το Ubuntu keyserver, οπότε αν η υπογραφή ταιριάζει, γνωρίζετε ότι είναι αυθεντικό, ανεξάρτητα από το πού / πώς έγινε η λήψη του!

Αφού τα κάνετε λήψη, επαληθεύστε το ISO2 και δημιουργήστε ένα Live USB χρησιμοποιώντας το Etcher.

Βήμα 2: Φορτώνουμε το Ubuntu Live USB

Στον υπολογιστή που εγκαθιστάτε το Ubuntu, εκκινήστε από το νέο σας Live USB.

Το πλήκτρο που απαιτείται για την εκκίνηση του Live USB εξαρτάται από τον κατασκευαστή του υπολογιστή σας. Πολλοί OEMS χρησιμοποιούν το F12, όπως η Dell και η Lenovo. Η ASUS χρησιμοποιεί το πλήκτρο Esc. Συμβουλευτείτε την ηλεκτρονική τεκμηρίωση του OEM σας εάν δεν είστε σίγουροι. Συνήθως οι υπολογιστές όταν ξεκινήσουν, εμφανίζουν το πλήκτρο που απαιτείται για την εκκίνηση από άλλο μέσο στο μενού εκκίνησης.

Μόλις επιλέξτε εκκίνηση από τη μονάδα δίσκου Ubuntu Live USB, στη συνέχεια επιλέξτε «Εγκατάσταση Ubuntu» ή κάτι παρόμοιο για να ξεκινήσετε τη διαδικασία εγκατάστασης.

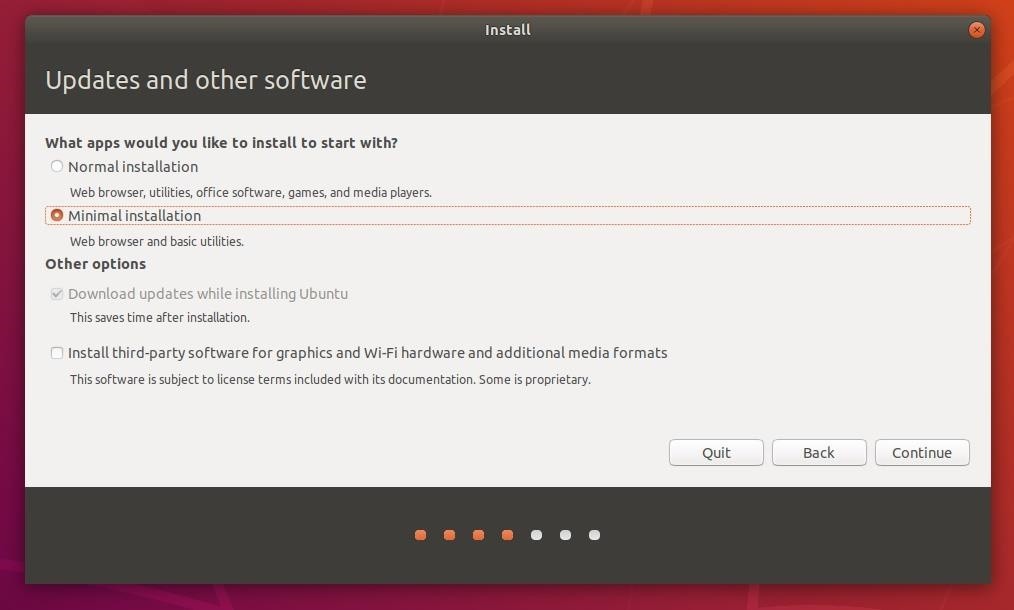

Βήμα 3: Ελαχιστοποιήστε την επιθετική επιφάνεια

Στο πρόγραμμα εγκατάστασης, χρησιμοποιήστε την επιλογή «Ελάχιστη εγκατάσταση» (είναι διαθέσιμη από την έκδοση Ubuntu 18.04).

Αυτό δεν θα βοηθήσει με φυσικές επιθέσεις, αλλά μπορεί να γίνει μόνο κατά την αρχική διαδικασία εγκατάστασης. Η ελαχιστοποίηση του αριθμού των εγκατεστημένων πακέτων θα αποτρέψει το Ubuntu να φορτώσει περιττές εφαρμογές. Εάν ανακοινωθεί αύριο ότι το Transmission, μια δημοφιλής εφαρμογή torrenting ή το Thunderbird, ένα δημοφιλές πρόγραμμα-πελάτη ηλεκτρονικού ταχυδρομείου, είναι ευάλωτα σε ένα νέο malware, το σύστημά σας θα είναι εντελώς ανεπηρέαστο.

Η ελάχιστη εγκατάσταση θα μειώσει την «επιφάνεια προσβολής» για εφαρμογές που μπορεί μελλοντικά να ανακαλυφθούν ότι περιέχουν σημεία ευπάθειας.

Βήμα 4: Υπερασπιστείτε την ασφάλεια του σκληρού δίσκου

Υπάρχει μια αντίρροπη σχέση σχέση μεταξύ ασφάλειας και ευχρηστίας. Για να κάνεις κάτι ασφαλές πρέπει να το κάνεις άβολο και αρκετές φορές δύσχρηστο. Αντίθετα, το να κάνουμε κάτι βολικό και εύκολο για να έχεις άμεση πρόσβαση είναι κάτι το ανασφαλές.

Μην νομίζετε ότι δεν υπάρχει τίποτα που αξίζει να προστατεύσετε στο σκληρό σας δίσκο – ποτέ μην υποτιμάτε την αξία των δεδομένων σας. Δεν επιτρέπεται να αφήσετε ευαίσθητα αρχεία γύρω από το φάκελο «Έγγραφα» ή να υποβαθμίσετε φωτογραφίες στη βιβλιοθήκη «Εικόνες», αλλά μπορείτε να εξαγάγετε και τα cookies του προγράμματος περιήγησης στο Web όπου έχετε συνδεθεί σε έναν ιστότοπο. Τα αρχεία και οι φωτογραφίες που έχουν «διαγραφεί» από τον κάδο ανακύκλωσης μπορούν ακόμα να επαναφερθούν.

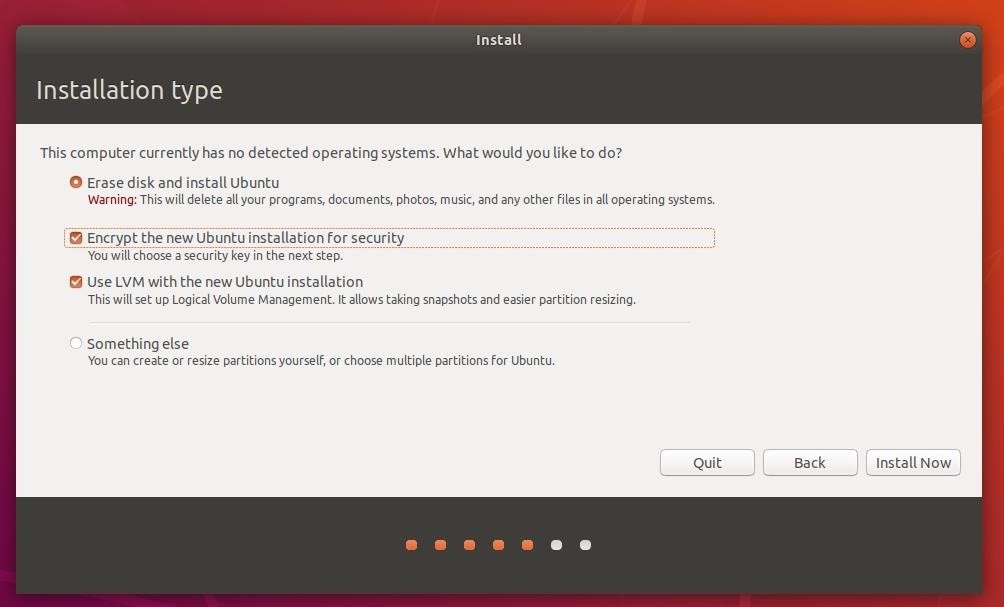

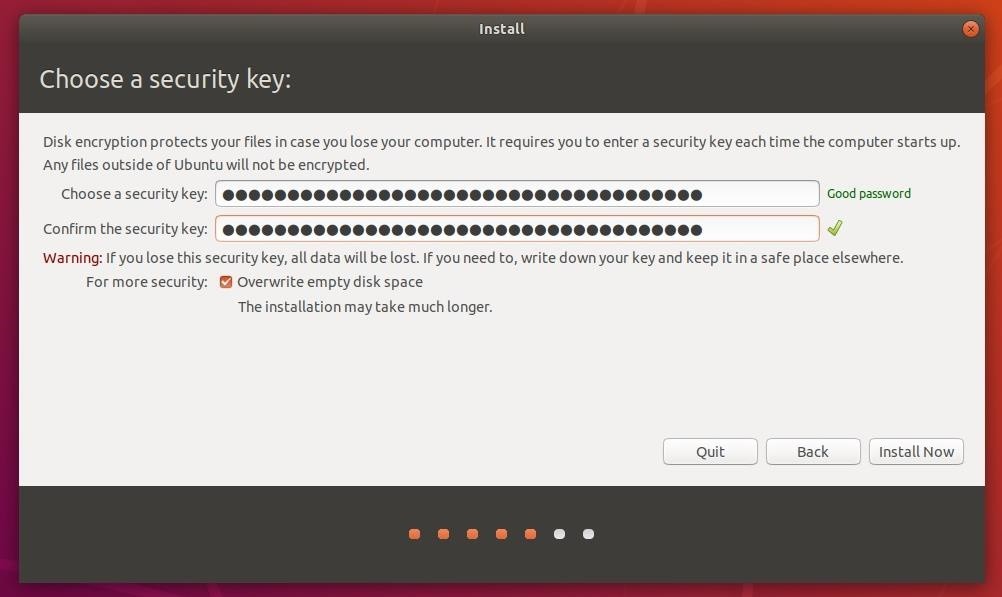

Εάν ενεργοποιήσετε την κρυπτογράφηση κατά την εγκατάσταση, θα χρειαστεί να εισαγάγετε ένα συνθηματικό πρόσβασης σε κάθε εκκίνηση για να ξεκλειδώσετε τη μονάδα σκληρού δίσκου και να φορτώσετε το λειτουργικό σύστημα.

Δεν υπάρχει αμφιβολία ότι πολλοί από εσάς, θα το βρουν ενοχλητικό κάθε φορά που ξεκινάει το λειτουργικό να ζητάει συνθηματικό για να ξεκλειδωθεί ο δίσκος.

Ωστόσο, η κρυπτογράφηση του σκληρού δίσκου θα προστατεύσει τα δεδομένα σας σε περίπτωση που ένας εισβολέας αφαιρέσει τον δίσκο για να τον ερευνήσει. Επίσης, θα προστατεύει από επιθέσεις «single-user mode»3, όπου η συσκευή είναι ενεργοποιημένη χρησιμοποιώντας μια προνομιακή λειτουργία εκκίνησης.

Οι προεπιλεγμένες ρυθμίσεις κρυπτογράφησης του Ubuntu προσφέρουν πράγματι έναν μεγάλο βαθμό προστασίας από επιθέσεις brute-force με συνθηματικό πρόσβασης. Ωστόσο, συνιστάται ακόμη η χρήση σύνθετης φράσης (complex passphrase) πρόσβασης να είναι πάνω από 10 χαρακτήρες.

Βήμα 5: Iσχυρό κωδικό πρόσβασης χρήστη

Αφού επιλέξετε «Εγκατάσταση τώρα», θα εμφανιστεί το μήνυμα «Ποιος είσαι εσύ;» στην οθόνη. Ναι, αυτό σημαίνει ότι πρέπει να θυμάσαι άλλον ένα κωδικό που πρέπει να θυμάσαι.

Αυτός ο κωδικός πρόσβασης θα χρησιμοποιηθεί για τη σύνδεση στο νέο λογαριασμό χρήστη, όταν ο υπολογιστής ξεκινάει απο sleep mode ή από αδρανοποίηση και όταν το sudo χρησιμοποιείται για την εκτέλεση προνομιούχων εντολών.

Ως κάποιος που χρησιμοποιεί sudo πολύ, καταλαβαίνω πλήρως πόσο ενοχλητικό μπορεί να είναι να πληκτρολογήσετε έναν πολύπλοκο κωδικό πρόσβασης πολλές φορές την ημέρα. Ωστόσο, είναι σημαντικό να ορίσετε επίσης έναν ισχυρό κωδικό πρόσβασης. Κάποιος με φυσική πρόσβαση σε ένα ξεκλειδωμένο λειτουργικό σύστημα μπορεί να είναι σε θέση να μαντέψει έναν αδύναμο κωδικό πρόσβασης και να εκτελέσει μια εντολή με αυξημένα προνόμια.

Βήμα 6 : Προστατευτείτε από επιθέσεις USB Rubber Ducky

Από προεπιλογή, τα λειτουργικά συστήματα Ubuntu είναι εξίσου ευάλωτα σε επιθέσεις USB Rubber Ducky όπως τα Windows 10 ή macOS. Τέτοιες επιθέσεις μπορούν να αποφευχθούν με την απενεργοποίηση της δυνατότητας του Ubuntu να δέχεται εξ ολοκλήρου την είσοδο από USB ποντίκια και πληκτρολόγια.

Φυσικά για τους χρήστες επιτραπέζιων υπολογιστών, αυτό μπορεί να μην είναι μια ρεαλιστική επιλογή. Οι χρήστες φορητών υπολογιστών που δεν χρησιμοποιούν ποτέ εξωτερικά πληκτρολόγια, από την άλλη πλευρά, μπορεί να εκτιμήσουν μια τέτοια τροποποίηση.

Αφού έχετε τελειώσει την εγκατάσταση του Ubuntu, για να απενεργοποιήσετε τα εξωτερικά ποντίκια και πληκτρολόγια, χρησιμοποιήστε την παρακάτω εντολή. Οι συσκευές μαζικής αποθήκευσης USB θα εξακολουθούν να επιτρέπεται να συνδεθούν στο λειτουργικό σύστημα.

sudo echo 'blacklist usbhid' >> /etc/modprobe.d/usbhid.conf

Στη συνέχεια, χρησιμοποιήστε την ακόλουθη εντολή update-initramfs για να ενημερώσετε τη διαμόρφωση εκκίνησης. Κάντε επανεκκίνηση για να εφαρμοστούν οι αλλαγές.

sudo update-initramfs -u -k $(uname -r) update-initramfs: Generating /boot/initrd.img-4.15.0-23-generic

Επίλογος

Ακολουθώντας τα παραπάνω βήματα θα πρέπει να παρέχεται ένας λογικός βαθμός άμυνας κατά των φυσικών επιθέσεων. Σε επόμενα άρθρα θα δούμε βέλτιστες πρακτικές ασφάλειας δικτύων,εφαρμογών και εργαλεία ελέγχου που μπορούν να χρησιμοποιηθούν για την εξάλειψη σχεδόν κάθε αδυναμίας του λειτουργικού συστήματος.

Το 2ο μέρος του οδηγού είναι διαθέσιμο :

Παραπομπές:

- Ασφάλεια Λειτουργικού Συστήματος Linux (Μακροδημήτρης Γεώργιος, Όσσας Λεωνίδας) ↩

- How to verify your ubuntu download (επίσημη τεκμηρίωση) ↩

- How can I protect against single user mode ↩

Συγχαρητήρια για το καταπληκτικό σας άρθρο. Είναι πολύ σημαντικό να διευθετούνται σιγά σιγά ζητήματα στο Linux, όπως η ασφάλεια, όπου οι απόψεις διίστανται

Καλό και χρήσιμο το άρθρο, αλλά σε σημεία σχεδόν ακατανόητο. Το google translate από μόνο του δεν αρκεί :P

Τι δεν κατάλαβες;

Είσαι εμπαθής…αν θες να δεις άρθρα επιπέδου google translate, έχω μια – δυο ιστοσελίδες του χώρου στο μυαλό μου…αυτή εδώ πάντως, δεν είναι μια από αυτές!

Κάτσε διάβασε πάλι και έλα με τον κηδεμόνα σου :)

Κάτσε ξαναδιάβασε το άρθρο και ότι δεν καταλαβαίνεις ρώτα τη μανούλα σου 😘

Ευχαριστούμε…

Θα πρόσθετα απλώς πως φυσικά σε κάθε περίπτωση εάν αφήσουμε τη συσκευή εκτεθειμένη μπορεί οποιοσδήποτε σε λίγα λεπτά να κάνει μια εκκίνηση από το USB και να αντικαταστήσει οποιοδήποτε γνήσιο αρχείο μας με ένα πειραγμένο. Οπότε η κρυπτογράφηση του δίσκου είναι ένα απαραίτητο βήμα που προστατεύει αρκετά (τουλάχιστον για ώρες) τον υπολογιστή, αλλά παρόλα αυτά εάν το /boot partition δεν είναι κι αυτό κρυπτογραφημένο…αφήνει αρκετά περιθώρια στον ενδεχόμενο hacker που έχει πρόσβαση στον υπολογιστή μας (φυσική πρόσβαση).

Σώπα ρε…αυτό με το στικάκι δεν το φανταζόμουν! Αλλά σε desktop, λίγο δύσκολο (όλα σχεδόν τα mouse-keyboards είναι usb)…

Αυτό που έχω εγώ να πω (από εμπειρία – αρνητική βέβαια :( ) είναι παιδιά ΜΗΝ βάζετε εύκολους κωδικούς, ΜΗΝ ΒΑΖΕΤΕ ΕΥΚΟΛΟΥΣ ΚΩΔΙΚΟΥΣ!!!

Για κανένα, κανένα, ΚΑΝΕΝΑ λόγο!!!

I αρέσει your Ελληνικά, έπρεπε να put και ένα καλεντάρι που use στην φόρμουλα έτσι ffs. Γράψτε Ελληνικά ρε, με τα «firewall» «product» «service» κλπ ..εκτός αν δε τα ξέρετε ή είστε ξένοι

χαχαχαχαχαχα

Το άρθρο απευθύνεται σε αυτούς που γνωρίζουν την ορολογία. Αν σε αυτούς αρχίσει κάποιος να μιλάει για Τοίχος προστασίας, υπηρεσία διαχωρισμού κλπ, δεν θα καταλάβει γρι

Salih μπορεί να μην ξέρει αγγλικά το παιδί. Μπορεί να μην είναι του Cambridge 😂

Καλησπέρα τρέχω την συγκεκριμένη εντολή. sudo echo ‘blacklist usbhid’ > /etc/modprobe.d/usbhid.conf

αλλά μου βγάζει. bash: /etc/modprobe.d/usbhid.conf: Permission denied

τι μπορούμε να κάνουμε για την συγκεκριμένη περίπτωση;

Σας ευχαριστώ.

Μήπως το έκανες χωρις sudo;

Δοκίμασε: sudo nano /etc/modprobe.d/blacklist.conf

Υποθετω οτι το να βαλουμε το usbhid στην μαυρη λιστα (blacklist) του modprobe ειναι λιγο τραβιγμενο (extreme) για συστηματα που προοριζονται για καθημερινη κανονικη χρηση με γραφικα περιβαλλοντα (Desktop).

Πιστευω οτι αυτη η συμβουλη ειναι περισσοτερο για συστηματα σε ρολο διακομιστη (server) και αφου εχουμε φτιαξει τα πιστοποιητικα SSH (SSH certificates) για να μην κλειδωθουμε απ’εξω απο το συστημα μας.

Σε περίπτωση βλάβης του υπολογιστή, αν θελήσουμε να εξάγουμε τα δεδομένα του δίσκου, με ποιόν τρόπο το κάνουμε εάν είναι κρυπτογραφημένος με τον τρόπο που αναφέρετε;