Το Wi-Fi Hacking είναι πολύ πιο εύκολο από ό,τι πιστεύουν οι περισσότεροι και οι τρόπος για να επιτευχθεί είναι μερικές κοινές τεχνικές που χρησιμοποιούν οι περισσότεροι hackers. Με μερικές απλές ενέργειες, ο μέσος χρήστης μπορεί να προστατέψει το router του σπιτιού του από τις πέντε πιο συνηθισμένες μεθόδους WiFi hacking

Ένας απλός χρήστης, θα πει ότι έχει αργό internet και θα καλέσει την εξυπηρέτηση πελατών θεωρώντας πως φταίει ο πάροχος. Ένας μέσος χρήστης που είναι λίγο πιο ψυλλιασμένος θα προσπαθήσει να επιβεβαιώσει αν έχει αργό internet ή όχι κάνοντας μια μέτρηση ταχύτητας Internet και Intranet στο τερματικό και στην συνέχεια θα δοκιμάσει να βρει το καλύτερο διαθέσιμο κανάλι, μήπως και διορθωθεί το πρόβλημά του.

Σε αυτό το σημείο, ο ψυλλιασμένος φίλος/η μας θα πρέπει επίσης να εξετάσει μήπως έχει πέσει θύμα σε

- password cracking,

- social engineering,

- επιθέσεις WPS,

- απομακρυσμένη πρόσβαση

- rogue access points.

- firmware vulnerability

Εδώ θα δούμε κάποιες βασικές επιθέσεις αλλά και ρυθμίσεις ασφαλείας που πρέπει να εφαρμόσει για να απαλλαγεί μια και καλή από το βασανιστικό ερώτημα Ποιος κλέβει το WiFi μου… ωέοοο;

Επίθεση 1: Password Cracking

Το password cracking είναι μια δοκιμασμένη και αποτελεσματική μέθοδος πρόσβασης σε ένα δίκτυο Wi-Fi, που βασίζεται στην συνήθεια του χρήστη να επιλέγει έναν κακό κωδικό πρόσβασης. Σε αυτή την περίπτωση υπάρχουν δύο τρόποι με τους οποίους ένας χρήστης μπορεί να πέσει θύμα αυτής της επίθεσης.

Το πρώτο είναι να εκμεταλλευτεί κάποιος ένα ρούτερ που χρησιμοποιεί έναν αδύναμο τύπο κρυπτογράφησης που ονομάζεται WEP και όχι το πιο σύγχρονο WPA2 που είναι και το πρότυπο για τα περισσότερα ασύρματα δίκτυα. Η χρήση ενός κλειδιού WEP επιτρέπει ακόμη και έναν σύνθετο κωδικό πρόσβασης να σπάσει μέσα σε λίγα λεπτά, καθιστώντας το μη αποτελεσματικό (… ναι υπάρχουν ακόμα αυτοί που το χρησιμοποιούν…)

Υπάρχουν πολλά διαθέσιμα εργαλεία για το σπάσιμο δικτύων WEP, και είναι σε θέση να εντοπίσουν και να αναλύσουν δίκτυα WEP χρησιμοποιώντας προσαρμογείς ασύρματου δικτύου συμβατούς με το Kali.

Η δεύτερη μέθοδος password cracking αφορά την ασφαλέστερη μέθοδο κρυπτογράφησης WPA2 και προκύπτει μέσο επίθεσης που προκαλεί «βίαιο» εξαναγκασμό αποσύνδεσης συσκευών.

Αποσυνδέοντας τις συσκευές από το WiFi (θύμα) για μερικά δευτερόλεπτα, ένας hacker μπορεί να αναγκάσει τις συσκευές που θα συνδεθούν ξανά στο δίκτυο να ανταλλάξουν μια ακολουθία πακέτων που ονομάζεται χειραψία (handshake). Αυτή η χειραψία είναι αρκετή για να προσπαθήσει να μαντέψει μια τεράστια λίστα με κωδικούς πρόσβασης κατά την διαδικασία χειραψίας των συσκευών. Έτσι, δοκιμάζοντας εκατομμύρια κωδικούς πρόσβασης, οι «κακοί κωδικοί» μπορούν να σπάσουν σε λίγα λεπτά ή μερικές ώρες.

Μερικά από αυτά τα εργαλεία, είναι όπως είδαμε και στο σχετικό άρθρο :

- Airgeddon,

- Besside-ng

- Aircrack-ng.

Αυτά τα εργαλεία μπορούν να χρησιμοποιηθούν για την καταγραφή και το σπάσιμο κωδικών πρόσβασης δικτύου μέσω την υποκλοπής, όπως αναφέραμε, που γίνεται κατά την διαδικασία χειραψιών (handshake).

Επίλυση: WPA2 και Ισχυρότεροι κωδικοί!

Οι hackers βασίζονται σε μερικές κακές συνήθειες που έχουμε για να επιτύχουν σε μια επίθεση. Η χρήση κλεμμένων κωδικών πρόσβασης που έχουν συλλεχθεί από πραγματικούς λογαριασμούς χρηστών είναι μια κοινή τακτική που βασίζεται στην τάση των χρηστών να επαναχρησιμοποιούν τους αγαπημένους τους κωδικούς πρόσβασης, ή στην τάση των χρηστών να μην αλλάζουν τον εργοστασιακό κωδικό πρόσβασης, ή να χρησιμοποιούν κωδικούς πρόσβασης όπως αριθμούς τηλεφώνου ή κάτι ιδιαίτερα προφανές.

Θα πρέπει λοιπόν να χρησιμοποιείτε κωδικούς πρόσβασης στο WiFi του ρούτερ σας οι οποίοι είναι μοναδικοί και δεν βασίζονται σε πληροφορίες ή ενδιαφέροντα που έχετε δημοσιοποιήσει ή μπορεί να μαντέψουν εύκολα όλοι.

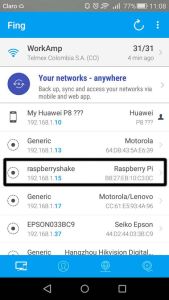

Μπορείτε επίσης να εντοπίσετε αν κάποιος κλέβει το WiFi σας με τη λήψη της δωρεάν εφαρμογής Fing για το κινητό σας, με το οποίο μπορείτε να σαρώσετε και να δείτε ποιες συσκευές είναι συνδεδεμένες στο router σας. Αν μια συσκευή είναι συνδεδεμένη ενώ δεν θα έπρεπε να είναι, έχετε τουλάχιστον μια υποψία ότι ένας μη εξουσιοδοτημένος χρήστης είναι συνδεδεμένος και μπορείτε έτσι να λάβετε τα μέτρα σας όπως να κάνετε αλλαγή του κωδικού πρόσβασης.

Επίθεση 2: Social Engineering Attacks

Γενικά, μια επίθεση κοινωνικής μηχανικής (Social Engineering) βασίζεται στην εξαπάτηση του χρήστη αντί της χρήσης κάποιας τεχνικής εκμετάλλευσης μιας ευπάθειας, οπότε το θύμα μπορεί να μην συνειδητοποιήσει ότι κάτι έχει συμβεί.

Υπάρχουν πολλοί λόγοι για τους οποίους δεν πρέπει να δώσετε σε κάποιον (ξένο) τον κωδικό πρόσβασης του WiFi σας. Είναι σημαντικό να θυμάστε ορισμένα στοιχεία σχετικά με το Wi-Fi:

- Το Wi-Fi επιτρέπει άμεση επικοινωνία με συσκευές στο δίκτυό σας, όπως κάμερες web, επιτραπέζιους υπολογιστές και άλλες συσκευές που μπορεί να είναι ενσύρματες και όχι ασύρματες. Αυτό σημαίνει ότι μπορεί να εκμεταλλευτεί οποιαδήποτε ευπάθεια των συσκευών σας και να υποκλέψει οτιδήποτε. Με λίγα λόγια είναι σαν να δίνετε το κλειδί σας στον κλέφτη.

- Μόλις κάποιος συνδεθεί στο WiFi σας, μπορεί να έχει πρόσβαση στο διαχειριστικό περιβάλλον του router σας και να δημιουργήσει ένα απομακρυσμένο backdoor (λόγο πχ ευπάθειας στο firmware του router), εμποδίζοντας σας να τον πετάξετε έξω από το δίκτυο σας, ακόμη και αν αλλάξετε τον κωδικό πρόσβασης.

Οι κωδικοί πρόσβασης είναι εύκολο να δοθούν, αλλά όταν κάποιος έχει πρόσβαση, είναι δύσκολο να τους απομακρύνετε. Ένας κακόβουλος χρήστης μπορεί να επιχειρήσει να προσεγγίσει όχι άμεσα εσάς, αλλά κάποιον (γείτονας;) που γνωρίζει τον κωδικό πρόσβασης του WiFi σας, για να αποκτήσει πρόσβαση σε αυτό.

Επίλυση: Πάντα να είστε επιφυλακτικοί!

Πολλά router στην αγορά, περιλαμβάνουν τη δυνατότητα δημιουργίας ενός δικτύου επισκεπτών που δεν επιτρέπει την επικοινωνία με άλλες συσκευές στο δίκτυο ή τυχών sub-networks.

Συνιστάται επίσης να αλλάζετε περιοδικά τον κωδικό πρόσβασης WiFi, τουλάχιστον μία φορά κάθε έξι μήνες και να παρακολουθείτε ποιος έχει πρόσβαση σε αυτό π.χ. με το Fing.

Όπως λοιπόν δεν δίνουμε το PIN από τον τραπεζικό μας λογαριασμό, γιατί να δώσουμε τον κωδικό από το οικιακό μας WiFi σε κάποιον ξένο;

Επίθεση 3: WPS PIN Attacks

Οι επιθέσεις PIN της ρύθμισης WPS έχουν χρησιμοποιηθεί ευρέως από τότε που ανακαλύφθηκαν, επιτρέποντας σε λογισμικά όπως το Reaver, που δοκιμάζει αρκετά PIN και είναι σε θέση να σπάσει τον κάθε ρούτερ σε λίγα λεπτά 1.

Ακόμα και με τον ασφαλέστερο μυστικό κωδικό πρόσβασης στον κόσμο, ένα ρούτερ που είναι ευάλωτο σε επιθέσεις Reaver, μπορεί να σπάσει και να ανακαλυφθεί από οποιονδήποτε hacker στην περιοχή μας.

Παρόλο που το Reaver είναι αρκετά επιτυχείς τρόπος επίθεσης, δημιουργήθηκε μια νέα γενιά επίθεσης με την ανάπτυξη της μεθόδου WPS Pixie-Dust. Αυτή η επίθεση εκμεταλλεύτηκε τις ατέλειες στον τρόπο με τον οποίο αρκετοί router όριζαν τυχαίες τιμές στο PIN τους. Με το WPS Pixie-Dust, ένα ευπαθές router θα μπορούσε να παραβιαστεί σε λεπτά ή και δευτερόλεπτα.

Μόλις ένας επιτιθέμενος έχει τον κωδικό ρύθμισης WPS, θα είναι πάντα σε θέση να έχει πρόσβαση στον ρούτερ σας, ανεξάρτητα από το πόσες φορές αλλάζετε τον κωδικό του WiFi σας. Δεδομένου ότι πολλοί δρομολογητές δεν σας επιτρέπουν να αλλάξετε τον κωδικό PIN, αυτό σημαίνει ότι ο δρομολογητής είναι μόνιμα ευάλωτος, εφόσον η ρύθμιση WPS είναι ενεργοποιημένη.

Επίλυση: Απενεργοποιούμε το WPS & κάνουμε επαλήθευση με δοκιμές!

Ενώ αρκετά ρούτερ προσφέρουν την ευκολία που παρέχει το WPS, οι περισσότεροι μπορούν να το απενεργοποιήσουν για να αποτρέψουν επιθέσεις Reaver ή Pixie-Dust. Για να το κάνετε αυτό, θα πρέπει να συνδεθείτε στις ρυθμίσεις του ρούτερ σας και να αναζητήσετε το μέρος της σελίδας που αναφέρεται στις ρυθμίσεις «WPS Setup» ή «WPS Access».

Αφού βρεθείτε εκεί, απενεργοποιήστε το WPS. Μόλις γίνει αυτό, κάντε επανεκκίνηση το ρούτερ σας και ελέγξτε αν η ρύθμιση εξακολουθεί να είναι απενεργοποιημένη (συνήθως υπάρχει ένα μικρό φωτάκι στην ένδειξη του WPS).

Παρόλο που αυτό μπορεί να φαίνεται αρκετό για ορισμένα ρούτερ, μερικά παλαιότερα μοντέλα μπορεί να λένε ότι έχουν απενεργοποιήσει το WPS, ενώ στην πραγματικότητα ανταποκρίνονται ακόμα στις επιθέσεις WPS και Pixie-Dust. Εάν υποψιάζεστε ότι συμβαίνει κάτι τέτοιο, θα ήταν καλό να εκτελέσετε ένα εργαλείο όπως το Wash, το οποίο θα εντοπίσει κάθε κοντινό δίκτυο το οποίο έχει ενεργοποιημένη το WPS. Εάν το ρούτερ σας εμφανίζεται σε αυτή τη λίστα ακόμα και μετά την αλλαγή της ρύθμισης, ίσως είναι καιρός να αγοράσετε νέο ρούτερ.

Στο Kali Linux, μπορείτε να εκτελέσετε την παρακάτω εντολή, εάν έχετε έναν συμβατό προσαρμογέα ασύρματου δικτύου και αφού το γυρίστε το σε λειτουργία monitor mode και πληκτρολογήστε τα παρακάτω για να εμφανίσετε τα κοντινά ευάλωτα δίκτυα.

wash -i {monitor-interface}

Θα πρέπει να δείτε κάτι σαν το παρακάτω.

root@kali:~/reaver-wps-fork-t6x/src# wash -i mon0

BSSID Channel RSSI WPS Verison WPS Locked ESSID

--------------------------------------------------------------------------------------

D8:EB:97:11:BΜ:D9 9 00 1.0 No To-Tsampa-Pethane

Εδώ, μπορούμε να δούμε ένα δίκτυο που ονομάζεται To-Tsampa-Pethane στο κανάλι 9 το οποίο χρησιμοποιεί την WPS έκδοση 1.0. Αυτό σημαίνει ότι η συσκευή είτε έχει ενεργοποιημένη τη ρύθμιση WPS είτε μπορεί να μην είναι δυνατή η απενεργοποίηση της για το συγκεκριμένο μοντέλο του ρούτερ.

Επίθεση 4: Remote Access Attacks

Ενώ η απομακρυσμένη πρόσβαση μπορεί να είναι χρήσιμη, η ενεργοποίηση αυτής της λειτουργίας από προεπιλογή και χωρίς να λάβουμε τα απαραίτητα μέτρα ασφάλειας, είναι μια κακή ιδέα.

Ο λόγος που αυτό δεν πρέπει να είναι ενεργοποιημένο, είναι από τον τρόπο με τον οποίο οι συσκευές αυτές ανακαλύπτονται και διαμοιράζονται σε υπηρεσίες όπως το Shodan. Αυτή η μηχανή διαθέτει ευρετήριο για κάθε συσκευή με θύρες που εκτίθενται απευθείας στο Internet, όπως κάμερες IP, ρούτερ και συσκευές IoT.

Παρόλο που οι απομακρυσμένη διαχείριση δεν πρέπει να είναι ενεργοποιημένη από προεπιλογή, πολλές συσκευές router έρχονται με αυτή τη ρύθμιση ενεργοποιημένη και μάλιστα με εργοστασιακές ρυθμίσεις κωδικών πρόσβασης στο Admin panel του.

Ο κίνδυνος απομακρυσμένης πρόσβασης προέρχεται από δύο διαφορετικές πηγές, εξωτερικές και εσωτερικές.

Μόλις μια συσκευή έχει καταχωρηθεί στο Shodan, είναι μόνο θέμα χρόνου πριν κάποιος (hacker ή bot) να προσπαθήσει να συνδεθεί. Ένας εξωτερικός εισβολέας συνήθως θα βασίζεται σε μια λίστα εργοστασιακών κωδικών πρόσβασης για αυτή τη συγκεκριμένη συσκευή.

Ο εσωτερικός κίνδυνος αυτής της επίθεσης είναι ότι κάποιος που έχει προσωρινή πρόσβαση μέσω LAN ή του κωδικού πρόσβασης WiFi μπορεί να ενεργοποιήσει την απομακρυσμένη διαχείριση και στη συνέχεια απλώς να επιστρέψει όποτε θέλει. Κάθε φορά που θέλουν να συνδεθούν από απόσταση στο δίκτυο, μπορούν απλώς να συνδεθούν με τα διαπιστευτήρια που έχουν δημιουργήσει από πριν.

Επίλυση: Απενεργοποίηση Remote Access & Port Forwarding

Το πρώτο βήμα που μπορείτε να κάνετε για να διασφαλίσετε ότι οι συσκευές σας δεν εκθέτουν θύρες απευθείας στο διαδίκτυο είναι να συνδεθείτε στο admin panel του router σας και να αναζητήσετε μια καρτέλα που να αναφέρει ρυθμίσεις για port forwarding (Προώθηση θυρών).

Αυτή είναι η ενότητα μπορεί να βρίσκεται κάτω από την καρτέλα «Advanced» σε ορισμένες συσκευές. Όταν βρείτε τη σελίδα, θα πρέπει να μην υπάρχουν ενεργές θύρες, όπως φαίνεται στην παρακάτω εικόνα.

Εάν, ωστόσο υπάρχουν κάποιες προωθήσεις για τις οποίες είστε σίγουροι ότι δεν τις προσθέσατε εσείς θα πρέπει να τις απενεργοποιήσετε αμέσως. Μιας και είστε εδώ, αλλάξτε και τον κωδικό πρόσβασης στο admin panel του router σας.

Επίθεση 5: Rogue Access Points

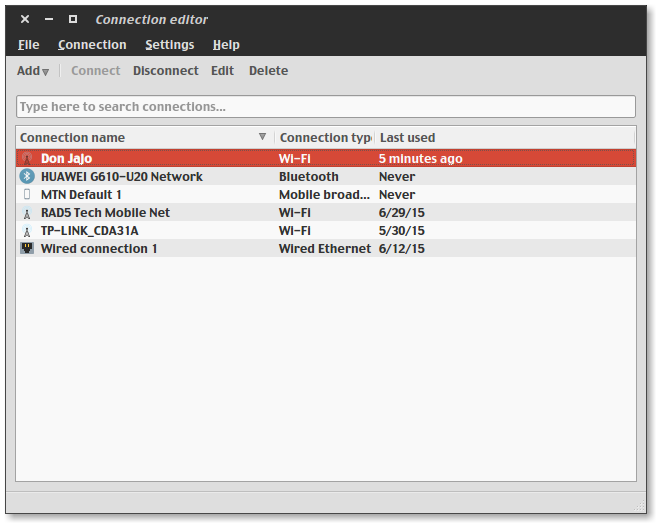

Ένα roque access point, είναι ένα δίκτυο WiFi σχεδιασμένο να εξαπατά τους χρήστες με σκοπό να συνδέονται σε αυτό. Μετά από αυτό, είναι ικανό να κλέβει κωδικούς πρόσβασης και να κατασκοπεύει συνδεδεμένες συσκευές. Οι hacker που χρησιμοποιούν τα roque access point χρησιμοποιούν εργαλεία όπως το WiFi Pumpkin που λειτουργούν με απλό, χαμηλού κόστους υλικό, όπως το Raspberry Pi.

Μια απλή εγκατάσταση όπως αυτή στην παρακάτω εικόνα, μπορεί να παρέχεται ως ένα δίκτυο χωρίς κωδικό πρόσβασης για να δελεάσει το θύμα.

Έτσι, ο τρόπος με τον οποίο το laptop και το τηλέφωνό σας αναζητούν WiFi συνήθως είναι αρκετός για αυτοματοποιηθεί η σύνδεσή σας εάν χρησιμοποιείτε πολλά δωρεάν δίκτυα WiFi που δεν απαιτούν κωδικό πρόσβασης. Όταν το τηλέφωνό σας ή το laptop σας στέλνουν δεδομένα ανίχνευσης για διαθέσιμα πρόσφατα συνδεδεμένα δίκτυα, οι επιτιθέμενοι μπορούν να δημιουργήσουν ένα ψεύτικο δίκτυο WiFi με το ίδιο όνομα με αυτό που αναζητά η συσκευή σας. Εάν το δίκτυο δεν έχει κωδικό πρόσβασης, η συσκευή σας θα συνδεθεί χωρίς να σας προειδοποιήσει.

Επίλυση: Επιτόπου ανίχνευση ενός Rogue AP

Όταν χρησιμοποιείτε WiFi, πρέπει πάντα να γνωρίζετε σε ποιο δίκτυο είναι συνδεδεμένος ο υπολογιστής σας.

Είναι εύκολο να το δοκιμάσετε αυτό ενεργοποιώντας το προσωπικό σημείο πρόσβασης στο τηλέφωνό σας. Στις ρυθμίσεις του προσωπικού σημείου πρόσβασης βάζετε ένα όνομα κάποιου καταστήματος καφέ που χρησιμοποιήσατε το WiFi τους πρόσφατα. Αφήστε το χωρίς κωδικό πρόσβασης. Αν ο υπολογιστής σας συνδέεται αυτόματα, είναι πιθανό κάποιος κακόβουλος να έχει παραμετροποιήσει την σύνδεσή σας στο διαδίκτυο ή να είχατε συνδεθεί αυτόματα σε ένα roque access point χωρίς να το έχετε αντιληφθεί.

Οι τρόποι με τους οποίους οι υπολογιστές αποθηκεύουν τα ασύρματα δίκτυα στα οποία εντάχθηκαν δεν είναι και πολύ έξυπνος και οι περισσότεροι υπολογιστές θα μπουν αυτόματα σε οποιοδήποτε δίκτυο WiFi που έχει το ίδιο όνομα ενός δικτύου στο οποίο έχει συνδεθεί προηγουμένως. Η εξαίρεση σε αυτόν τον κανόνα είναι αν το δίκτυο έχει διαφορετικές ρυθμίσεις ασφαλείας από εκείνη που είχε προηγουμένως συνδεθεί, όπου θα δείτε ξαφνικά να απαιτείται κωδικός πρόσβασης.

Για λόγους ασφάλειας καλό είναι να βρείτε τις πρόσφατες (ξένες) συνδέσεις που έχετε κάνει με το WiFi σας και να απενεργοποιήσετε τη ρύθμιση της αυτόματης σύνδεσης σε αυτά όταν βρίσκονται εντός εμβέλειας.

Θα πρέπει να μεταβείτε στις ρυθμίσεις Wi-Fi του υπολογιστή σας και να διαγράψετε τυχόν δίκτυα στα οποία δεν θέλετε πλέον να συνδεθείτε.

Αν δεν θέλετε η σύνδεση του υπολογιστή σας να τεθεί σε κίνδυνο, φροντίστε να διαγράφετε συνδέσεις που δεν χρησιμοποιείτε πλέον και βεβαιωθείτε ότι ο υπολογιστής σας δεν συνδέεται σε δίκτυα με το ίδιο όνομα.

Στη συνέχεια, είναι έξυπνο να αποφεύγετε τη σύνδεση σε άγνωστα δίκτυα όποτε είναι δυνατόν και αντ ‘αυτού, να χρησιμοποιήσετε το hotspot του τηλεφώνου σας ή ένα αξιόπιστο δίκτυο. Βεβαιωθείτε ότι χρησιμοποιείτε ένα VPN όποτε είναι δυνατόν για να βεβαιωθείτε ότι ακόμα και αν η σύνδεσή στο συγκεκριμένο WiFi δεν είναι αξιόπιστη, δεν θα είναι τόσο εύκολη η υποκλοπή δεδομένων.

Router Firmware vulnerability

Το router σας έχει Linux λειτουργικό σύστημα το οποίο φυσικά μπορεί να έχει σφάλματα λογισμικού εφόσον είναι παλιό. Ένα σφάλμα λογισμικού θα μπορούσε να επιτρέψει σε έναν χάκερ από την άλλη πλευρά του κόσμου να διεισδύσει εξ’αποστάσεως στο δίκτυό σας και να κλέψει τα προσωπικά σας στοιχεία.

Έτσι μια ευπάθεια λογισμικού που το εκμεταλλεύεται κάποιος με την επίθεση Krack Attack, αφήνει εκτεθειμένα εκατομμύρια συσκευές οι οποίες δεν πρόκειται ποτέ να μπαλωθούν για τέτοιες ευπάθειες. Αν το λειτουργικό του router χρησιμοποιεί κάποια έκδοση λογισμικού για την οποία ο πάροχός σας δεν έχει εκδώσει ενημέρωση ασφαλείας, είστε για πάντα εκτεθειμένοι όσους κωδικούς και δικλείδες ασφάλειας και αν προσθέσετε.

Επίλυση: Συχνός έλεγχος για ενημερώσεις του Router Firmware

Ενώ τα περισσότερα ρούτερ στο εμπόριο ενημερώνονται αυτόματα, ορισμένα απαιτούν από εσάς να ενεργοποιήσετε χειροκίνητα τη διαδικασία ενημέρωσης. Δυστυχώς αυτό δεν είναι αυτονόητο για τα router που παραλαμβάνετε από τον πάροχο του Internet σας. Στην πλειοψηφία τους οι πάροχοι δεν ασχολούνται με ενημερώσεις ασφαλείας των router που δίνουν στους πελάτες τους.

Ένα τηλέφωνο στην εξυπηρέτηση πελατών, θα σας κάνει να ψυλλιαστείτε για το αν ήρθε η ώρα να επενδύσετε σε ένα ρουτερ του εμπορίου. Εδώ να σημειώσουμε ότι αξίζει να δείτε μια λίστα των ρούτερ που είναι συμβατά με το ανοιχτού κώδικα OpenWRT λειτουργικό το οποίο λειτουργικό δίνει περισσότερες δυνατότητες στον «ψαγμένο» χρήστη. Παρόλα αυτά, μιλώντας εμπειρικά, τα περισσότερα router του εμπορίου είναι σαφώς σε καλύτερη μοίρα από αυτά που παρέχουν οι πάροχοι.

Όποιο router και να αγοράσετε είναι καλή ιδέα να ορίσετε μια υπενθύμιση στο smartphone σας για να ελέγξετε για τις διαθέσιμες ενημερώσεις τουλάχιστον μία φορά το μήνα.

Επίλογος

Σε γενικές γραμμές λοιπόν υπάρχουν δύο τρόποι για να είστε ασφαλείς όταν πρόκειται για το WiFi σας

- ασφαλίζοντας το δικό σας δίκτυο Wi-Fi

- και διασφαλίζοντας ότι είστε προσεκτικοί και σκεπτικοί όταν χρησιμοποιείτε οποιοδήποτε δίκτυο δεν ελέγχετε.

Φυσικά θα μπορούσατε να ισχυροποιήστε ακόμα πιο πολύ το WiFi ρούτερ σας εκμεταλλευόμενοι τις ρυθμίσεις σχετικά με τα mac filter αλλά και την απενεργοποίηση του SSID Broadcast από admin panel του ρούτερ αλλά όταν μιλάμε για ένα οικιακό router, οι ρυθμίσεις αυτές μπορεί να δημιουργήσουν προβλήματα αν δεν ξέρετε πως να τις χειριστείτε 2.

Τέλος θα πρέπει να γίνει κατανοητό από όλους τους ανυποψίαστους φίλους μας ότι, όπως οι πόρτες και τα κάγκελα του σπιτιού μας κρατάνε έξω τους ανεπιθύμητους, έτσι και το router μας είναι η «πόρτα & κάγκελα» του ψηφιακού μας σπιτιού.

Παραπομπές:

- Secure your Wi-Fi against hackers in 10 steps ↩

- Wireless security (wikipedia.org) ↩