Στον σημερινό οδηγό θα κάνουμε μια εισαγωγή στην χρήση της GPG για κρυπτογράφηση και αποκρυπτογράφηση αρχείων σε Linux. Θα δημιουργήσουμε τα κλειδιά μας, θα τα επεξεργαστούμε, θα τα μοιραστούμε αλλά και θα τα ανακαλέσουμε.

Σε παλιότερο οδηγό είχαμε δει πως μπορούμε να χρησιμοποιήσουμε το OpenSSL για να κρυπτογραφούμε – αποκρυπτογραφούμε αρχεία. Στο παρόν οδηγό θα δούμε το κατεξοχήν εργαλείο για αυτή την δουλειά, το GPG.

Το Gnu Privacy Guard ( GPG ) σάς επιτρέπει να κρυπτογραφείτε δεδομένα (αρχεία, κείμενα, εικόνες, εκτελέσιμα… τα πάντα όλα), έτσι ώστε μόνο εσείς (και ο παραλήπτης) να μπορεί να τα αποκρυπτογραφήσει. Συγκεκριμένα, το GPG συμμορφώνεται με το πρότυπο OpenPGP προερχόμενο από το PGP το οποίο γράφτηκε το 1991 από τον Phil Zimmerman.

Εισαγωγή στην κρυπτογράφηση με GPG

Το GPG βασίζεται στην απλή ιδέα κλειδιού και λουκέτου. (ένα ιδιωτικό κλειδί και ένα δημόσιο κλειδί αντίστοιχα). Το δημόσιο κλειδί (λουκέτο) μπορεί να αποκρυπτογραφήσει κάτι που κρυπτογραφήθηκε χρησιμοποιώντας το ιδιωτικό κλειδί.

Για να στείλετε ένα αρχείο (π.χ. με email) με ασφάλεια, το κρυπτογραφείτε με το ιδιωτικό σας κλειδί και το δημόσιο κλειδί του παραλήπτη (λουκέτο). Για να αποκρυπτογραφηθεί αυτό το αρχείο, χρειάζεται το ιδιωτικό κλειδί του παραλήπτη και το δημόσιο κλειδί (λουκέτο) σας αφού το δημόσιο κλειδί (λουκέτο του παραλήπτη) που χρησιμοποιήθηκε ανοίγει μόνο με το ιδιωτικό κλειδί του.

Άρα λοιπόν το μόνο που μοιραζόμαστε είναι το δημόσιο τμήμα του κλειδιού μας. Για τον λόγο αυτό, υπάρχουν δημόσιοι διακομιστές κλειδιών (GPG Key Servers) που φιλοξενούν δημόσια κλειδιά. Αντίθετα τα ιδιωτικά κλειδιά πρέπει να παραμείνουν ιδιωτικά και να μην διαμοιράζονται.

Συνήθως, η δημιουργία κλειδιών είναι απλή διαδικασία και μπορεί να γίνει είτε από το τερματικό είτε από λογισμικά με γραφικό περιβάλλον. Αυτό που συνήθως μπερδεύει του «νέους» χρήστες είναι η «λογική» των δημόσιων και ιδιωτικών κλειδιών και πως η που χρησιμοποιείται το καθένα.

Επίσης, τα κλειδιά αυτά μπορούν να χρησιμοποιηθούν και ως μια μέθοδο πιστοποίησης αυθεντικότητας. Με άλλα λόγια μπορούν να αποτελούν σύστημα απόδειξης ότι το αρχείο που στέλνετε η λαμβάνετε προέρχεται από τον πραγματικό αποστολέα. Εδώ αξίζει να αναφέρουμε ότι το Keybase, βασίστηκε σε αυτή την λογική για να διευκολύνει την ασφάλεια, κρυπτογράφηση και την αυθεντικοποίηση δεδομένων.

Από την άλλη ελάχιστοι ξέρουν ότι μπορούν να χρησιμοποιήσουν το GPG είτε αυτούσιο (πριν στείλουν) είτε μέσω πρόσθετων στον browser, για να κάνουν εύκολη την κρυπτογράφηση/αποκρυπτογράφηση μηνυμάτων π.χ. μέσω Gmail. Ίσως, αν υπάρξει ενδιαφέρον να σταθούμε σε αυτά τα πρόσθετα. Πρίν όμως το κάνουμε αυτό, πρέπει πρώτα να «καταλάβουμε» καλά το πως δουλεύει το GPG.

Δημιουργία των GPG κλειδιών σας

Η εφαρμογή gpg είναι συνήθως προεγκατεστημένη σε όλες τις διανομές Linux. Για να φτιάξετε νέα κλειδιά :

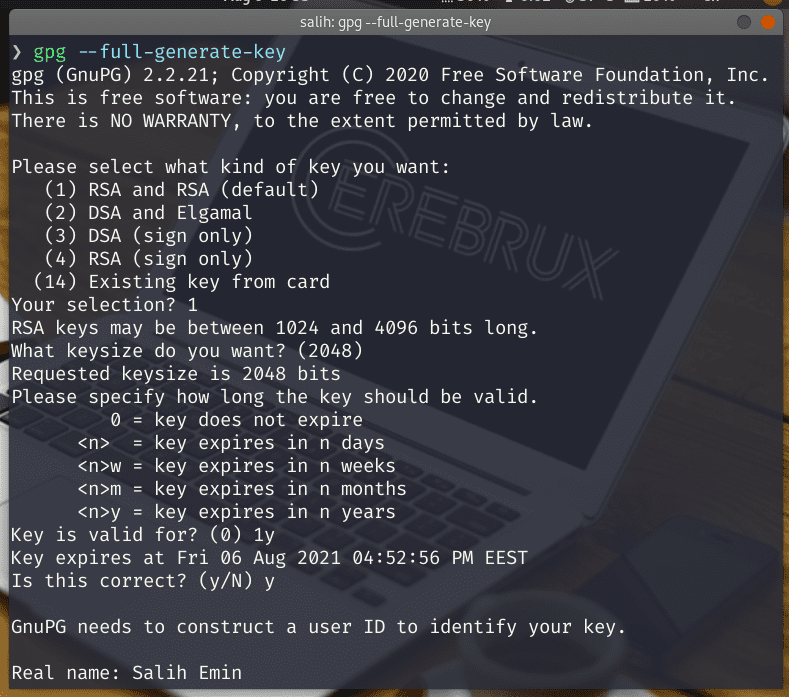

gpg --full-generate-key

- Η

--full-generate-keyεπιλογή δημιουργεί τα κλειδιά διαδραστικά στο παράθυρο του τερματικού σας.

Οι επιλογές που έκανα είναι το 1 , έπειτα για μέγεθος κλειδιού το 2048, με ημερομηνία λήξης του κλειδιού σε 1y (ένα χρόνο). Εδώ να σημειώσω οτι πρέπει να καθορίσετε πόσο καιρό θα ισχύει (ημερομηνία λήξης) το κλειδί. Εάν π.χ. μαθαίνετε τώρα το GPG, εισαγάγετε μια σύντομη διάρκεια όπως 5, για πέντε ημέρες. Εάν πρόκειται να διατηρήσετε αυτό το κλειδί, εισαγάγετε μεγαλύτερη διάρκεια όπως 1y για ένα έτος. Το κλειδί θα ισχύει 12 μήνες και έτσι θα χρειαστεί ανανέωση μετά από ένα έτος. Αυτό προσθέτει μια επιπλέον ασφάλεια αφού και να χάσετε το κλειδί, θα ξέρετε ότι μετά από ένα χρόνο θα πρέπει να εκδώσετε νέα.

Έπειτα συμπλήρωσα το όνομά μου, το email μου (με βάση αυτά μπορούν να αναζητήσουν το δημόσιο κλειδί που πιστοποιεί την αυθεντικότητα των δεδομένων που στέλνω) και όρισα ένα ισχυρό συνθηματικό για την χρήση του κλειδιού.

Για το συνθηματικό, δεν χρειάζεται να παιδεύεστε, τρεις ή τέσσερις απλές λέξεις ενωμένες με σημεία στίξης είναι ένα καλό και ασφαλές μοντέλο για κωδικούς πρόσβασης και συνθηματικά. Απλά βεβαιωθείτε ότι θυμάστε το συνθηματικό.

Η δημιουργία κλειδιών θα πραγματοποιηθεί και θα επιστρέψετε στη γραμμή εντολών.

Δημιουργία πιστοποιητικού ανάκλησης του κλειδιού

Αναφέραμε πριν την περίπτωση που έχετε χάσει το κλειδί σας, οπότε εδώ θα δούμε τι πρέπει να έχετε ήδη κάνει για να προετοιμαστείτε για αυτό το ενδεχόμενο.

Εάν το ιδιωτικό σας κλειδί χαθεί, θα πρέπει να τα αποσυνδέσετε από την ταυτότητά σας, ώστε να μπορείτε να δημιουργήσετε νέα. Για να το κάνετε αυτό, θα χρειαστείτε πιστοποιητικό ανάκλησης. Θα το κάνουμε τώρα και θα το αποθηκεύσουμε σε ασφαλές μέρος.

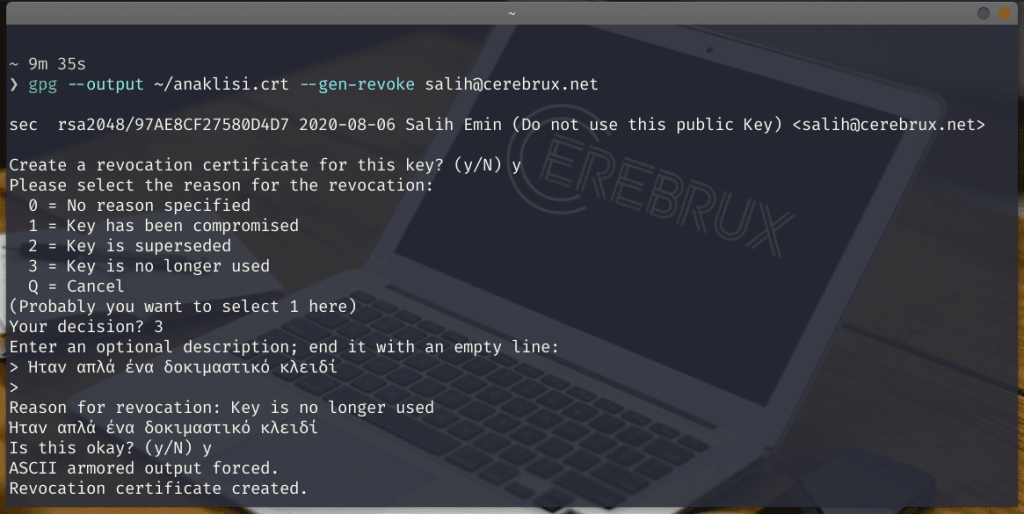

gpg --output ~/anaklisi.crt --gen-revoke to_email_Mou@auto_pou_evala_prin.gr--outputεπιλογή πρέπει να ακολουθείται από το όνομα αρχείου του πιστοποιητικού που θέλετε να δημιουργήσετε.--gen-revokeεπιλογή προκαλεί τη δημιουργία πιστοποιητικού ανάκλησης.- Πρέπει να δώσετε τη διεύθυνση email που χρησιμοποιήσατε κατά τη δημιουργία των κλειδιών.

- Θα σας ζητηθεί να επιβεβαιώσετε ότι θέλετε να δημιουργήσετε ένα πιστοποιητικό. Γράψτε

yκαι πατήστε Enter. - Θα σας ζητηθεί o λόγος δημιουργίας του πιστοποιητικού. Π.χ 3 Key is no longer used ή εναλλακτικά γράψτε 1 και πατήστε Enter.

- Μπορείτε να εισαγάγετε μια περιγραφή εάν το επιθυμείτε ώστε οι χρήστες του δημόσιου κλειδιού σας να γνωρίζουν γιατί γίνεται η ανάκληση. Πατήστε Enter δύο φορές για να τερματίσετε την περιγραφή σας.

- Τέλος θα σας ζητηθεί να επιβεβαιώσετε τις επιλογές σας και να γράψετε Y και να πατήσετε Enter.

Το πιστοποιητικό θα δημιουργηθεί και θα δείτε ένα μήνυμα που εφιστεί την προσοχή σας στο να διατηρηθεί αυτό το πιστοποιητικό ασφαλές. Τουλάχιστον, ας καταργήσουμε όλα τα δικαιώματα εκτός από τα δικά μας από το πιστοποιητικό.

chmod 600 ~/anaklisi.crt

Ας ελέγξουμε με ls -la να δούμε ποια είναι η άδεια τώρα:

ls -la anaklisi.crt -rw------- 1 salih salih 629 Aug 6 17:50 anaklisi.crt

Τέλεια. Κανείς εκτός από τον κάτοχο του αρχείου – εμάς – δεν μπορεί να κάνει τίποτα με το πιστοποιητικό.

Πώς να μοιραστείτε το δημόσιο κλειδί σας

Ήρθε η ώρα να μοιραστούμε το δημόσιο κλειδί μας για να μπορέσουν οι φίλοι και γνωστοί μας να το εισάγουν στο σύστημά τους και να το χρησιμοποιούν για να μας στέλνουν κρυπτογραφημένα αρχεία, μηνύματα κλπ.

Αποστολή δημόσιου κλειδιού ως αρχείο

Για να μοιραστούμε το κλειδί ως αρχείο, πρέπει να το εξαγάγουμε από την κλειδοθήκη μας.

gpg --output ~/to_domosio_kleidi_mou.key --armor --export to_email_Mou@auto_pou_evala_prin.gr

- θα χρησιμοποιήσουμε την

--exportεπιλογή, η οποία πρέπει να ακολουθείται από τη διεύθυνση email που χρησιμοποιήσαμε για τη δημιουργία του κλειδιού. - Η

--outputεπιλογή πρέπει να ακολουθείται από το όνομα του αρχείου στο οποίο θέλετε να εξαχθεί το κλειδί. - Η

--armorεπιλογή λέειgpgνα δημιουργήσει έξοδο σε ASCII αντί για binary αρχείο.

Μπορούμε να ρίξουμε μια ματιά μέσα στο αρχείο κλειδιού με την less.

less to_domosio_kleidi_mou.key

Αποστολή δημόσιου κλειδιού σε διακομιστή

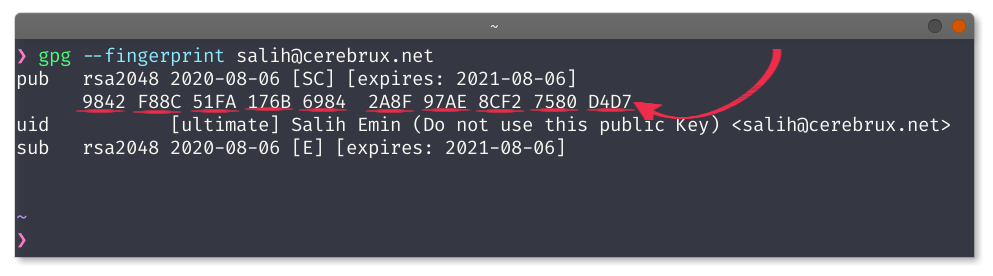

Μπορείτε επίσης να μοιραστείτε το δημόσιο κλειδί σας σε διακομιστή διανομής δημόσιων κλειδιών. Πρώτα όμως θα πρέπει να βρείτε το «long key ID» (δακτυλικό αποτύπωμα) του κλειδιού που θέλετε να στείλετε.

Ας δούμε τα κλειδιά που έχουμε στο σύστημά μας:

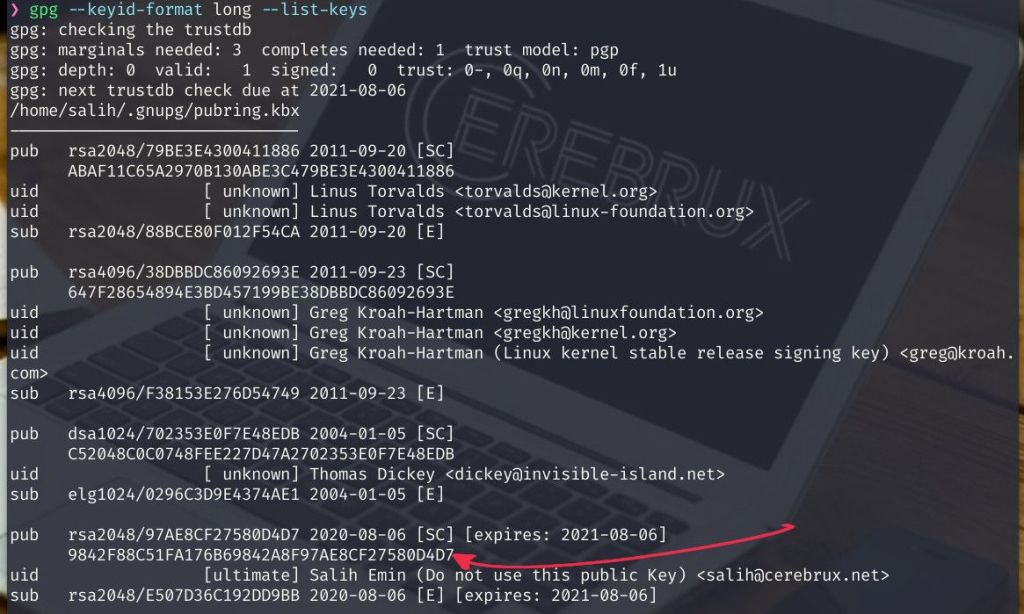

gpg --keyid-format long --list-keys

Όπως βλέπετε, μετά από τα δημόσια κλειδιά του Linus Torvalds και του Greg Kroah-Hartman είναι το δικό μου και έχω σημειώσει με βελάκι το «μακρινάρι» long key ID που μας ενδιαφέρει.

Άρα για να το στείλουμε, είτε το γράφουμε με αντιγραφή επικόλληση είτε αν έχετε zsh-autocomplete μπορείτε να γράψετε gpg -send-keys και έπειτα να πατήσετε tab για να σας προβάλει τα διαθέσιμα κλειδιά και να επιλέξετε με tab ποιο θέλετε να στείλετε.

gpg --send-keys 9842F88C51FA176B69842A8F97AE8CF27580D4D7

- Η

--send-keysεπιλογή στέλνει το κλειδί στον διακομιστή κλειδιών. O διακομιστής είναι συνήθως ο http://keys.gnupg.net

Αν θέλετε να καθορίσετε εσείς σε ποιόν διακομιστή θα το στείλετε μπορείτε να το κάνετε με την παράμετρο --keyserver η οποία πρέπει να ακολουθείται από τη διεύθυνση ιστού του διακομιστή δημόσιων κλειδιών.

Μερικά από τα συνήθη που θα βρείτε είναι τα παρακάτω:

Αυτοί οι διακομιστές αποθηκεύουν τα δημόσια κλειδιά των ενδιαφερόμενων από όλο τον κόσμο. Οι διακομιστές κλειδιών συγχρονίζονται μεταξύ τους περιοδικά, έτσι ώστε τα κλειδιά να είναι παγκοσμίως διαθέσιμα.

Εισαγωγή δημόσιου κλειδιού κάποιου άλλου

Για να κρυπτογραφήσουμε ένα μήνυμα που μπορεί να αποκρυπτογραφήσει ένας φίλος μας, πρέπει να έχουμε το δημόσιο κλειδί του φίλου μας.

Εισαγωγή δημόσιου κλειδιού από αρχείο

Εάν σας έχει δοθεί το κλειδί τους ως ένα αρχείο, (όπως είχαμε φτιάξει εμείς στην πρώτη μέθοδο) μπορείτε να το εισαγάγετε με την ακόλουθη εντολή.

gpg --import to_dimosio_klidi_filou.key

Το κλειδί εισάγεται και εμφανίζεται το όνομα και η διεύθυνση email που σχετίζονται με αυτό το κλειδί. Προφανώς, αυτό πρέπει να ταιριάζει με το άτομο από το οποίο το λάβατε.

Εισαγωγή δημόσιου κλειδιού από keyserver

Υπάρχει επίσης η πιθανότητα το άτομο από το οποίο χρειάζεστε το δημόσιο κλειδί του να το έχει μεταφορτώσει σε διακομιστή δημόσιων κλειδιών.

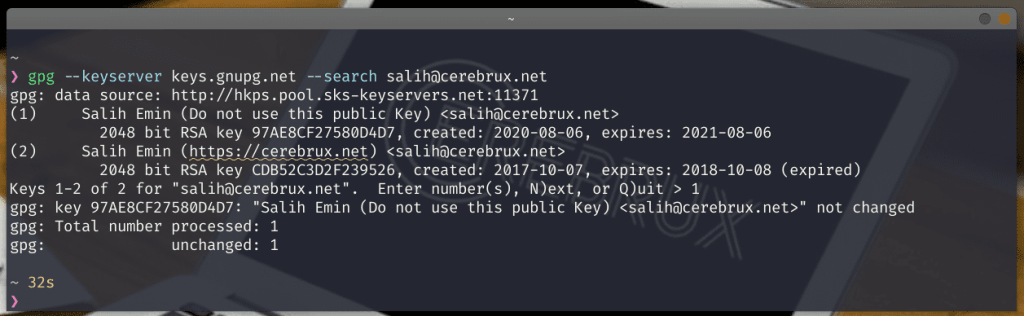

gpg --keyserver keys.gnupg.net --search-keys to_email@filou_mou.gr

- Η

--keyserverεπιλογή πρέπει να ακολουθείται από το όνομα του διακομιστή κλειδιών που θέλετε να αναζητήσετε. - Η

--search-keysεπιλογή πρέπει να ακολουθείται είτε από το όνομα του ατόμου που αναζητάτε είτε από τη διεύθυνση ηλεκτρονικού ταχυδρομείου του που χρησιμοποίησε στην δημιουργία των κλειδιών του.

Ο διακομιστής δημόσιου κλειδιού keys.gnupg.net είναι ένας δημοφιλής διακομιστής κλειδιών, επομένως η αναζήτηση εκεί πρέπει να είναι επιτυχής.

Εάν κάποιος ανέβασε πρόσφατα ένα κλειδί, ενδέχεται να χρειαστούν μερικές ημέρες για να εμφανιστεί. Στην περίπτωσή μου, όπως βλέπετε, το κλειδί μου εμφανίζεται (αλλά και ένα παλιό που έληξε) και με ρωτάει ποιο από τα δύο να επιλέξω για εισαγωγή. Αν δεν είναι αυτό που ψάχνω, τότε γράφω Q για να βγω από την εφαρμογή GPG.

Το κλειδί εισάγεται και εμφανίζεται το όνομα και η διεύθυνση ηλεκτρονικού ταχυδρομείου που σχετίζονται με αυτό το κλειδί.

Επαλήθευση και υπογραφή κλειδιού

Εάν σας έχει παραχωρηθεί ένα αρχείο δημόσιου κλειδιού από κάποιον γνωστό σε εσάς, μπορείτε να πείτε με ασφάλεια ότι ανήκει σε αυτό το άτομο. Εάν όμως το έχετε κατεβάσει από έναν διακομιστή δημόσιων κλειδιών, ίσως είναι απαραίτητη η επαλήθευση ότι το κλειδί όντως ανήκει στο άτομο το οποίο ισχυρίζεται. Γιατί πολύ απλά μπορώ να δημιουργήσω, όπως είδαμε το κλειδί με όποιο όνομα θέλω και όποιο email θέλω.

Επαλήθευση με το fingerprint

Για να δούμε την ταυτότητα του κλειδιού θα χρησιμοποιήσουμε την παρακάτω εντολή:

gpg --fingerprint to_email@filou_mou.gr

- Η

--fingerprintεπιλογή ζητάει από τηνgpgτη δημιουργία μιας σύντομης ακολουθίας δεκαεξαδικών χαρακτήρων.

Μπορείτε να ζητήσετε από το άτομο να σας στείλει το δακτυλικό αποτύπωμα του κλειδιού του. Στη συνέχεια, εάν ταιριάζουν, γνωρίζετε ότι το κλειδί ανήκει σε αυτό το άτομο.

Υπογραφή επαληθευμένου κλειδιού

Έχετε επιβεβαιώσει λοιπόν ότι το κλειδί ανήκει σε αυτόν που σχετίζετε και αρχίζετε (όπως θα δείξουμε παρακάτω) να κρυπτογραφείτε αρχεία ή μηνύματα για να του τα στείλετε.

Αλλά θα παρατηρήσετε ότι το gpg θα σας ρωτά κάθε φορά αν θέλετε να προχωρήσετε επειδή το κλειδί δεν έχει υπογραφεί. Οι υπογραφές που «κουβαλάει» ένα δημόσιο κλειδί είναι μια μέθοδος πιστοποίησης ότι το κλειδί είναι αρκετά αξιόπιστο και χρησιμοποιείται από όλους όσους το έχουν υπογράψει (αφού φυσικά το έχουν επιβεβαιώσει και οι ίδιοι). Παλιότερα, γινόντουσαν συναντήσεις μελών της hacking κοινότητας αλλά και του ελεύθερου λογισμικού σε key signing parties.

Όταν είστε ικανοποιημένοι ότι το κλειδί είναι γνήσιο και ανήκει στο άτομο με το οποίο σχετίζεται, μπορείτε να υπογράψετε το κλειδί του.

gpg --sign-key to_email@filou_mou.gr

- Μετά την

--sign-keyθα παρέχουμε τη διεύθυνση ηλεκτρονικού ταχυδρομείου το οποίο χρησιμοποιήθηκε για το κλειδί, έτσι ώστε τοgpgνα γνωρίζει ποιο κλειδί θα υπογράψει.

Θα δείτε πληροφορίες σχετικά με το κλειδί και το άτομο και θα σας ζητηθεί να επαληθεύσετε ότι θέλετε πραγματικά να υπογράψετε το κλειδί. Γράψτε Y και πατήστε Enter για να υπογράψετε.

Κρυπτογράφηση – Αποκρυπτογράφηση δεδομένων

Αντέξατε μέχρι εδώ χωρίς να καεί ο εγκέφαλός σας; Εύγε !

Ήρθε η ώρα να τα βάλουμε κάτω και να τα χρησιμοποιήσουμε στην κρυπτογράφηση των δεδομένων μας. Ως δεδομένα μπορούν να είναι τα πάντα, όπως αρχεία κειμένου, εικόνες, βίντεο κλπ. Οπότε το τι θα στείλετε είναι στο δικό σας χέρι.

Κρυπτογράφηση αρχείων με το GPG

Είμαστε έτοιμοι να κρυπτογραφήσουμε ένα αρχείο και να το στείλουμε στον φίλο μας. Έστω το αρχείο ονομάζεται Kwdikoi_valistikwn.txt

gpg --encrypt --sign --armor -r to_email@filou_mou.gr Kwdikoi_valistikwn.txt

- Η

--encryptεπιλογή κρυπτογραφεί το αρχείο - Η

--signεπιλογή του λέει να υπογράψει το αρχείο με τα στοιχεία σας - Η

--armorεπιλογή λέει στο gpg να δημιουργήσει ένα αρχείο ASCII. - Η

-rεπιλογή (παραλήπτης) πρέπει να ακολουθείται από τη διεύθυνση email του δημόσιου κλειδιού του ατόμου στο οποίο στέλνετε το αρχείο.

Το αρχείο δημιουργείται με το ίδιο όνομα με το πρωτότυπο, αλλά με κατάληξη .asc

Το αρχείο είναι εντελώς δυσανάγνωστο και μπορεί να αποκρυπτογραφηθεί μόνο από κάποιον που έχει το δημόσιο κλειδί σας και το ιδιωτικό κλειδί του φίλου σας. Το μόνο άτομο λοιπόν που θα έχει και τα δύο ταυτόχρονα θα πρέπει να είναι ο παραλήπτης σας. Τώρα μπορούμε να στείλουμε το αρχείο με την σιγουριά ότι κανένας άλλος δεν μπορεί να το αποκρυπτογραφήσει πάρα μόνο ο παραλήπτης για τον οποίο και προορίζεται το αρχείο.

Αποκρυπτογράφηση αρχείων με το GPG

Έστω ότι λάβαμε μια κρυπτογραφημένη απάντηση. Είναι σε ένα κρυπτογραφημένο αρχείο που ονομάζεται Kwdikoi_doriforikwn_pur.asc.

gpg --decrypt Kwdikoi_doriforikwn_pur.asc > kseklidoto.txt

- Χρησιμοποιώντας την

--decryptεπιλογή μπορούμε να το αποκρυπτογραφήσουμε πολύ εύκολα. - Ανακατευθύνουμε την έξοδο (αποκρυπτογράφηση) σε ένα άλλο αρχείο που ονομάζεται

kseklidoto.txt. - Σημειώστε ότι δεν χρειάζεται να πούμε στο

gpgαπό ποιον είναι το αρχείο. Το GPG θα το καταλάβει αυτόματα από τα διαθέσιμα κλειδιά στο σύστημά σας και τα κρυπτογραφημένα περιεχόμενα του αρχείου.

Ανανέωση της κλειδοθήκης σας

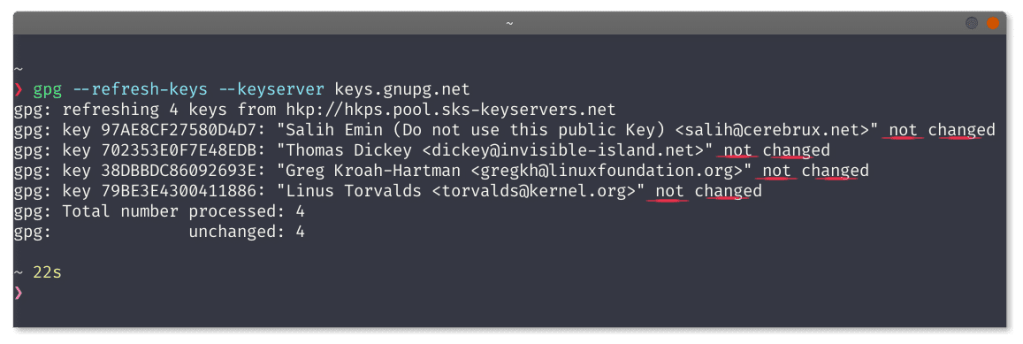

Περιοδικά, μπορείτε να ζητήσετε από το gpg να ανανεώσετε την τοπική κλειδοθήκη σας ώστε να ενημερωθούν αυτά που έχουν αλλάξει/λήξει κλπ. Μπορείτε να το κάνετε αυτό κάθε λίγους μήνες ή όταν λαμβάνετε ένα κλειδί από μια νέα επαφή.

Η --refresh-keysεπιλογή προκαλεί gpgτην εκτέλεση του ελέγχου. Η --keyserverεπιλογή πρέπει να ακολουθείται από τον κεντρικό διακομιστή της επιλογής σας. Μόλις τα κλειδιά συγχρονιστούν μεταξύ των διακομιστών δημόσιου κλειδιού, δεν θα έχει σημασία ποιος θα επιλέξετε.

gpg --refresh-keys --keyserver keys.gnupg.net

gpg απαντά αναφέροντας τα κλειδιά που ελέγχει και σας ενημερώνει εάν άλλαξαν και ενημερώθηκαν.

Διαχείριση του δημόσιου κλειδιού σας

Το δημόσιο κλειδί σας, είναι μια ψηφιακή περιουσία σας και έχει έναν κύκλο ζωής. Θα πρέπει να το ενημερώνετε αν χρειάζεται κάποια αλλαγή ή να το ανακαλείτε σε περίπτωση που δεν το χρησιμοποιείτε πλέον (ή έχετε χάσει το ιδιωτικό τμήμα του).

Ενημέρωση του δημόσιου κλειδιού σας

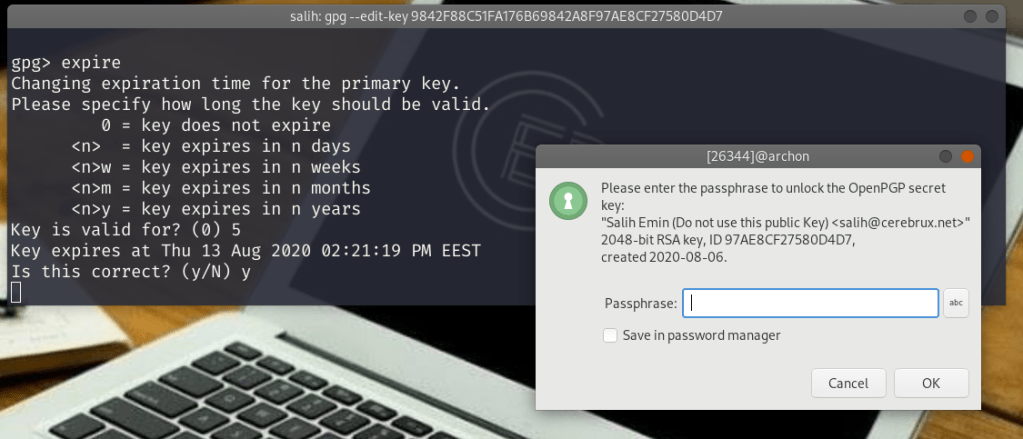

Η εφαρμογή GPG διαθέτει και διαδραστικό μενού επιλογών με το οποίο μπορείτε να επεξεργαστείτε όλες τις πληροφορίες του κλειδιού σας.

gpg --edit-key to_email_Mou@auto_pou_evala_prin.grΑυτό θα σας βάλει σε περιβάλλον GPG και μπορείτε να μάθετε για τις διαθέσιμες δυνατότητες πληκτρολογώντας help και μετά Enter.

Για παράδειγμα αν θέλετε να αλλάξετε την ημερομηνία λήξης του κλειδιού σας χρησιμοποιήστε την επιλογή expire:

gpg> expire

Στο παραπάνω παράδειγμα της εικόνας άλλαξα την ημερομηνία λήξης που είχα βάλει (1 έτος) σε 5 ημέρες.

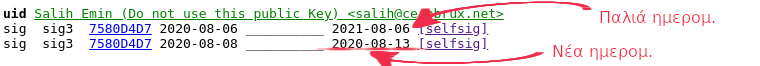

Μετά από οποιαδήποτε αλλαγή (αφού γράψουμε quit και αποθηκεύσουμε) α πρέπει να στείλουμε τις αλλαγές μας στον διακομιστή δημοσίων κλειδιών όπως κάναμε την πρώτη φορά.

Στην παραπάνω εικόνα βλέπουμε όλο το ιστορικό αλλαγών για την ημερομηνία λήξης του κλειδιού.

Ανάκληση του δημόσιου κλειδιού σας

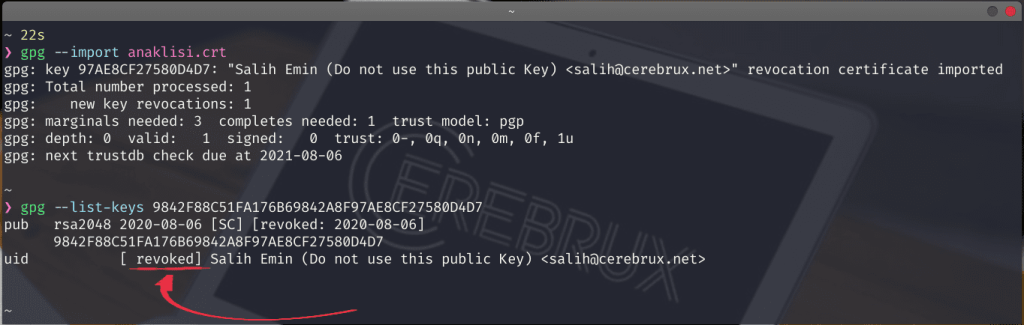

Εάν συμβεί το χειρότερο και πρέπει να ανακαλέσετε το κλειδί σας, τότε ήρθε η ώρα να χρησιμοποιήσετε το πιστοποιητικό ανάκλησης που είχατε φτιάξει όπως δείξαμε νωρίτερα και να το εισαγάγετέ στην gpg κλειδοθήκη σας:

gpg --import anaklisi.crtΤώρα μπορείτε να δείτε την λίστα με τα κλειδιά σας, όπου θα έχει επισημανθεί [revoked] το κλειδί που έχει ανακληθεί.

gpg --list-keys

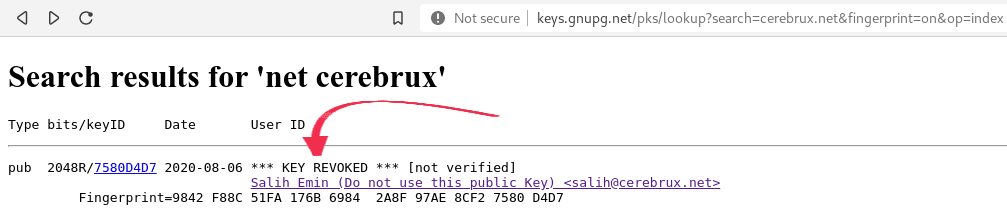

To τελικό βήμα είναι να ενημερώσετε τον διακομιστή δημόσιων κλειδιών

gpg --keyserver keys.gnupg.net --send-keys KEY-IDΜετά από λίγη ώρα, θα δούμε ότι η online σελίδα του διακομιστή έχει ενημερωθεί για την ανάκλησή μας.

Την επόμενη φορά που οι ενδιαφερόμενοι θα κάνουν --refresh-keys όπως είδαμε πριν, θα ενημερωθεί και η τοπική του κλειδοθήκη για την ανάκληση.

Το απόρρητο και η ιδιωτηκότητα

Το απόρρητο της επικοινωνίας είναι ένα trend ζήτημα μετά τις αποκαλύψεις του Edward Snowden. Όλες οι online υπηρεσίες «διαρρηγνύουν τα ιμάτιά τους» ότι είναι οι καλύτεροι στην αγορά όσον αφορά την ασφάλεια της επικοινωνίας, οτι έχουνε end-to-end encryption κλπ.

Το πρόβλημα στην πλειονότητα των περιπτώσεων είναι η απάντηση στο ερώτημα:

«Ποιος είναι ο κλειδοκράτωρ… οέo; «

— Tux of Linux Kernel

Όποιοι και αν είναι οι λόγοι που θέλετε να διατηρήσετε τις πληροφορίες σας ασφαλείς και απόρρητες, το ελεύθερου κώδικα gpg παρέχει έναν απλό τρόπο για να εφαρμόσετε εξαιρετικά ισχυρή κρυπτογράφηση στα αρχεία και τις επικοινωνίες σας.

Τέλος, να αναφέρουμε ότι υπάρχουν πρόσθετα για το Thunderbird όπως το Enigmail το οποίο χρησιμοποιεί απευθείας την gpg κλειδοθήκη σας και σας επιτρέπει να κρυπτογραφείτε μηνύματα email από το Thunderbird. Επίσης υπάρχουν εφαρμογές σε γραφικό περιβάλλον που μπορείτε να χρησιμοποιήσετε αντί του τερματικού.

Σε κάθε περίπτωση, χρησιμοποιείστε την κρυπτογραφία όπως την κουρτίνα στο παράθυρό σας… μπορεί να μην έχετε να κρύψετε κάτι, αλλά δεν θέλετε αδιάκριτα μάτια και γιαυτό τα έχετε πάντα διαθέσιμα.

Παραπομπές:

Θα υπάρξει ένα άρθρο σχετιζόμενο για το ποιο πρόγραμμα μπορούμε να χρησιμοποιούμε με πρόσβαση και στα 3 κυρία λειτουργικά δηλ. Win, linux, mac os? π.χ. αν έχεις κάνει encrypt ένα usb drive στα windows πως μπορείς να το διαβάσεις σε linux, mac os ή android μέσω otg usb; και το αντίστροφο! στην ουσία είσαι δεσμιος του λειτουργικού που δημιουργήθηκε…

Το gpg που διαπραγματεύεται ο παραπάνω οδηγός είναι διαθέσιμος για όλα τα λειτουργικά σύστηματα που ανέφερες. Μια μάτια στα λινκ που έχω παραθέσει στο παράρτημα (στην επίσημη σελίδα) θα σου λυσει τις απορίες που έχεις.